رویآوردن به سرویسهای RaaS تغییراتی اساسی در روش کار باجافزارها ایجاد کرده است.

به گزارش مرکز مدیریت راهبردی افتا، Ransomware-as-a-Service (بهاختصار RaaS) از انواع باجافزارهایی هست که صاحب آن فایل مخرب را بهعنوان یک سرویس به متقاضی اجاره میدهد. متقاضی که ممکن است در برنامهنویسی تخصصی نداشته باشد تنها وظیفه انتشار باجافزار را برعهده دارد. در نهایت بخشی از مبلغ اخاذی شده از قربانی به نویسنده و بخشی دیگر به متقاضی میرسد.

بدین ترتیب از یک سو برنامهنویسان آن باجافزارها بر روی توسعه امکانات تمرکز میکنند و از سویی دیگر وظیفه انتشار به گروههایی با تجربه، متخصص و مجهز به منابع لازم را دارند.

REvil که با نام Sodinokibi نیز شناخته میشود از جمله باجافزارهایی است که بهصورت RaaS ارائه میشود و توانسته طرفداران زیادی در بازارهای زیرزمینی مجرمان سایبری را به خود جذب کند.

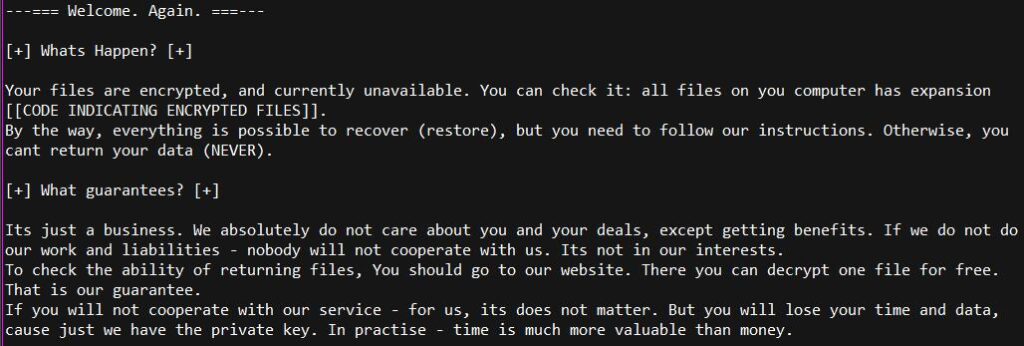

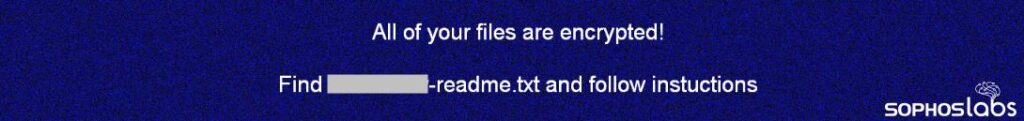

اطلاعیه باجگیری نمایش داده شده توسط REvil به قربانی

شرکت امنیتی Sophos در گزارشی به بررسی REvil و روشهای به کار گرفته شده در جریان انتشار این باجافزار پرداخته که در ادامه به بخشهایی از آن اشاره شده است.

در حملات هدفمند باجافزاری، معمولاً توزیع فایل مخرب باجافزار، آخرین مرحله از فرایند حمله است. در بسیاری از مواقع تاریخ آغاز نفوذ مهاجمان بسیار قبلتر از زمانی است که کاربران فایل اطلاعیه باجگیری را بر روی دستگاه خود میبینند.

در این گزارش ضمن مرور قابلیتهای REvil، به طور خاص بر روی اقدامات تکثیرکنندگان تمرکز شده است. اگر محصولات امنیتی یا راهبران شبکه بتوانند بهسرعت و در زمانی که مهاجمان در حال نفوذ به شبکه هستند این الگوها را کشف کنند، میتوان پیش از وارد آمدن هرگونه خسارت تلاش آنها را ناکام گذاشت.

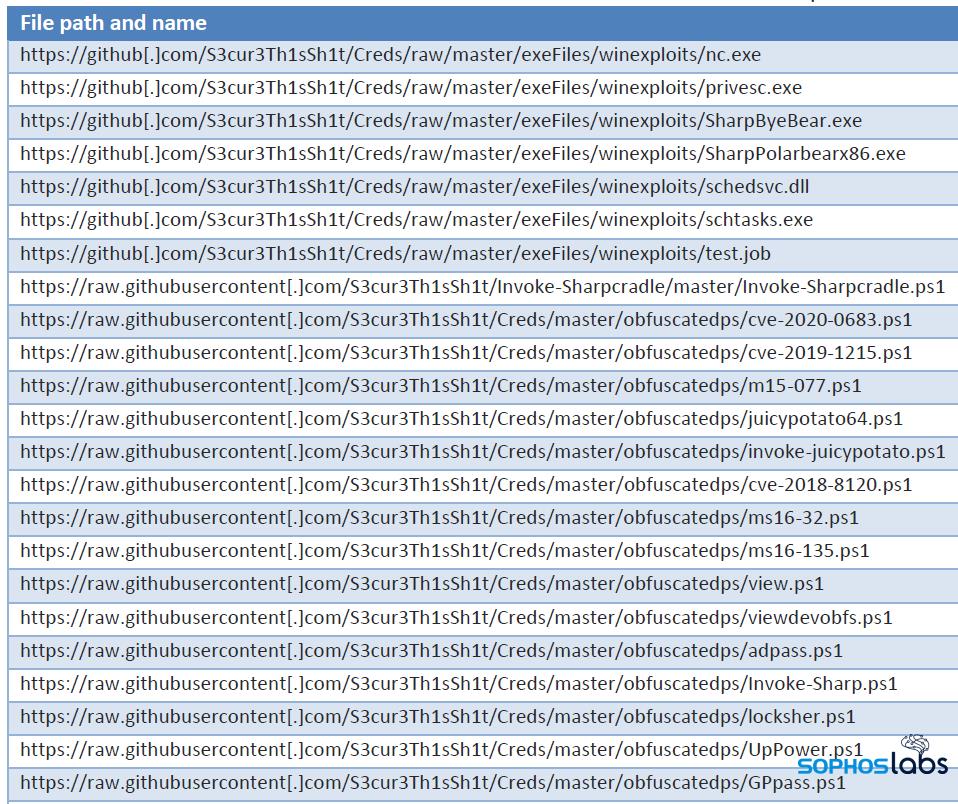

مهاجمان از ترکیبی از اسکریپتها (که در برخی موارد بر روی Github یا Pastebin میزبانی میشوند) و در بسیاری موارد با استفاده از RDP یا دیگر ابزارهای دسترسی از راه دور به شبکه قربانی متصل میشوند.

برای مثال در یکی از حملات، توزیعکنندگان REvil، اسکریپتهای زیر را که همگی جزئی از یک مجموعه ابزار تست نفوذ هستند، مستقیماً از Github دریافت کرده بودند.

لیست اسکریپهای استفاده شده توسط REvil

Sophos یک حمله معمول REvil را به مراحل زیر تقسیم میکند:

۱- نفوذ و اخذ دسترسی اولیه

۲- استخراج اطلاعات احراز هویت و ارتقای سطح دسترسی

۳- آمادهسازی بستر

۴- توزیع باجافزار

همچنین در اغلب اوقات در مرحلهای از حمله، مهاجمان باتکیه بر اطلاعات احراز هویت بهدستآمده اقدام به کشف و سرقت دادههای حساس قربانی قبل از توزیع باجافزار میکنند.

نـفوذ بـه شـبکه

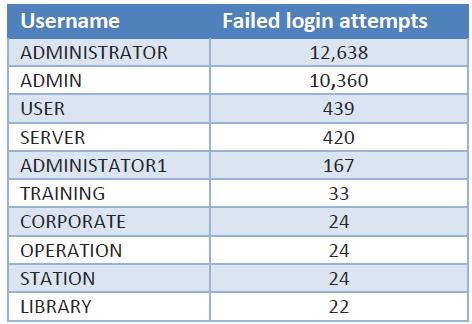

نفوذ، برخلاف آن چه که بسیاری تصور میکنند کار سختی برای هکرهای حرفهای نیست. یکی از اصلیترین روشهای به کار گرفته شده در این مرحله اجرای حملات Brute-force روی سرویسهای قابلدسترس بر روی اینترنت نظیر RDP و VNC و حتی برخی سامانههای ابری است.

سوءاستفاده از اطلاعات احراز هویت که پیشتر از طریق جاسوسافزارها و حملات فیشینگ به دست مهاجمان رسیده نیز یکی از روشهای به کار گرفته شده در این مرحله است.

متأسفانه تلاشهای Brute-force تقریباً بخش زیادی از ترافیک هر سرویس قابلدسترس بر روی اینترنت را تشکیل میدهد. هزینه اجرای حمله Brute-force اگرچه برای مهاجمان ناچیز است اما در صورت موفقیت عملاً نقش ورودی را خواهد داشت که به روی آنها برای نفوذ به شبکه باز شده است. به همین خاطر استفاده از سازوکارهای احراز هویت چندمرحلهای (MFA) راهکاری مؤثر در مقابله با این تهدیدات است. در این مرحله از ابزارهایی نظیر Shodan یا Censys نیز بهمنظور کشف پورتهای باز بهره گرفته میشود.

در یکی از حملات گذشته، سازمان با حجم انبوهی از Login در بستر RDP مواجه شده بود که در نهایت یکی از این تلاشها به سرانجام میرسد. در این نمونه در عرض پنج دقیقه، تقریباً ۳۵ هزار تلاش ناموفق از سوی ۳۴۹ IP منحصربهفرد از مبدأ کشورهای مختلف ثبت شده بود. فهرست نامهای کاربری و تعداد تلاشها برای login هر کدام در حمله Brute-force در تصویر زیر قابلمشاهده است:

RDP یکی از متداولترین پورتکلهایی است که مهاجمان از آن برای نفوذ به شبکه بهره میگیرند؛ لذا ازکارانداختن دسترسی از راه دور در بستر اینترنت یکی از کلیدیترین راهکارها در مقابله با این تهدیدات است. اما RDP تنها پروتکلی نیست که مورد سوءاستفاده قرار میگیرد. در بسیاری موارد نیز مهاجمان از طریق دیگر سرویسهای قابلدسترس بر روی اینترنت و اجرای حملات Brute-force بر روی آنها یا سوءاستفاده از آسیبپذیریهای امنیتی راه نفوذ به شبکه را پیدا میکنند. در یکی از این حملات، مهاجمان از باگی در نرمافزار یک سرور خاص VPN برای دسترسی به شبکه قربانی سوءاستفاده کرده بودند. در ادامه هم از یک باگ Apache Tomcat که پنج سال از شناسایی آن میگذشت بر روی همان سرور استفاده شد و در نهایت یک حساب کاربری با سطح دسترسی Administrator بر روی آن سرور ثبت شده بود.

در دو حمله به دو سازمان متفاوت نقطه اولیه دسترسی چیزی بود که از گروهی دیگر از مهاجمان بهجامانده بود که نشان میداد ماهها پیش از دخالت محققان Sophos آنها قربانی شده بودند. در یکی از این دو مورد، کارشناسان Sophos، Cobalt Strike را که یک مجموعه ابزار تجاری تست نفوذ پرطرفدار است و بهکرات مورد سوءاستفاده مهاجمان قرار میگیرد کشف کرده بودند. این ابزار توسط گروهی دیگر که پیشتر شبکه را به باجافزار Le Chiffre آلوده کردهبودند به جامانده بود.

اسـتخراج اطلاعـات احراز هویت و ارتـقای سطح دسـترسی

گردانندگان باجافزار ترجیح میدهند که از ابزارهای داخلی سازمان قربانی نظیر سرورهای Domain Controller برای توزیع کد مخرب استفاده کنند. اگر اطلاعات احراز هویت سرقت/کشف شده در جریان حملات فیشینگ را خریداری نکرده باشند معمولاً ارتباطات را بر روی اولین دستگاه آلوده رصد میکنند. ضمن آنکه ممکن است از ابزارهایی که به رایگان در دسترساند و لزوماً مخرب محسوب نمیشوند، برای استخراج رمزهای عبور ذخیره شده ازروی دیسک سخت و یا ابزارهای پیشرفتهای همچون Mimikatz برای دستیابی به اطلاعات احراز هویت یک حساب کاربری با سطح دسترسی Domain Admin بهره بگیرند. لازمه این کار، صبوری مهاجمان است؛ بهخصوص آن که تضمینی نیست که لزوماً در زمان صرف شده به اطلاعات احراز هویت دست پیدا کنند. اما بهمحض دستیابی میتوانند بهسرعت وارد مرحله بعد شوند.

آمـادهسـازی بسـتر

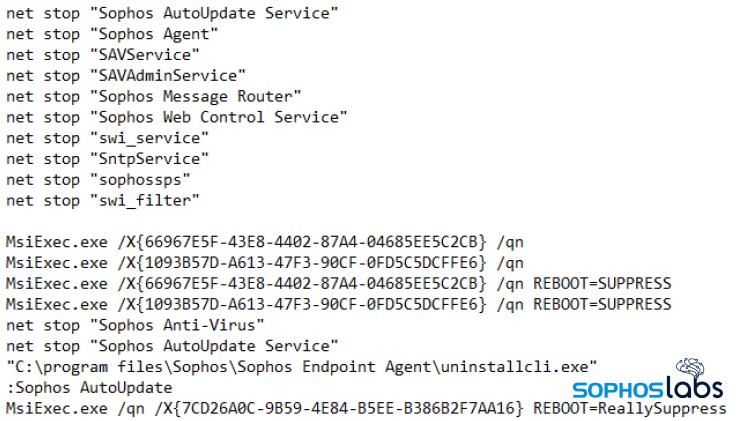

آمادهسازی یک شبکه سازمانی برای اجرای حملهای باجافزاری پیچیدهتر از آن است که به نظر میرسد. مهاجمان قبل از هر چیز نیاز به در اختیار داشتن سطح دسترسی Admin برای ازکارانداختن هر چیزی که مانع از اجرای موفق حمله آنها میشود دارند. از Windows Defender گرفته تا محصولات امنیتی دیگر؛ به طور معمول هکرها زمانی را صرف شناخت ابزارهای حفاظتی اجرا شده بر روی هدف کرده و در ادامه با اجرای یک یا چندین اسکریپت نسبت به ازکاراندازی پروسهها و سرویسهای آنها تلاش میکنند.

برای مثال در جریان یکی از حملات REvil مهاجمان با اجرای اسکریپت زیر برای متوقف کردن سرویسها و پروسههای Sophos و حتی حذف آنها تلاش کرده بودند که البته قابلیت Sophos Tamper Protection مانع از موفقیت آنها شده بود.

اسکریپت متوقف کردن سرویسها و پروسههای Sophos

در حداقل یک حمله REvil نیز مهاجمان با بررسی دقیق، دریافته بودند که قربانی از فایروال Sophos استفاده کرده و امنیت خود را از طریق Sophos Central مدیریت میکند. این هکرها با پشتکار فراوان، پس از دستیابی به اطلاعات احراز هویت کارکنان واحد فناوری اطلاعات برای دسترسی یافتن به کنسول Sophos Central تلاش کرده بودند و در نهایت اطلاعات احراز هویت یکی از کارکنان، آنها را موفق به ورود به کنسول کرده بود. بدین ترتیب آنها قادر بودند تا هر امکان امنیتی را که مانع از توزیع باجافزار شده است بهصورت مرکزی و از راه دور غیرفعال کنند.

به طور معمول، مهاجمان با بهکارگیری اسکریپتهای PowerShell، فایلهای Batch و یا سایر کدهای بسترساز برای غیرفعالکردن قابلیتهای امنیتی و حفاظتی قربانی تلاش میکنند.

تعداد فرمانهای مختلفی که مهاجمان میتوانند از آنها برای اجرای اینگونه اقدامات استفاده کنند اگرچه محدود است اما روش اجرای آنها در هر حمله متفاوت است. به گفته Sophos در نامگذاری این اسکریپتها، مهاجمان از اعداد و نامهایی که به آنها جلوهای معتبر میدهد بهره میگیرند.

اسـتخراج و ارسـال دادههـا

در نیمی از رخدادهای مرتبط با REvil که توسط محققان Sophos مورد بررسی قرار گرفتهاند مهاجمان حجم زیادی از دادههای خصوصی، حساس و باارزش را از سازمانهای مورد حمله سرقت کردند. در تئوری، ارسال این حجم از دادهها باید خیلی زود، توجه مسئولان فناوری اطلاعات سازمان قربانی را به خود جلب کند اما در عمل در هیچکدام از رخدادهایی که مورد بررسی این محققان قرار گرفتهاند تا پیش از رمزگذاری فایلها کسی متوجه خروج این حجم عظیم اطلاعات نشده است.

عملاً پس از فراهم شدن دسترسیهای موردنیاز، مهاجمان چندین روز را صرف کشف سرورهای فایل، استخراج حجم زیادی از اسناد و جاسازی آنها در یک یا چند فایل فشرده شده برروی یکی از دستگاههای قربانی میکنند. بهمحض جمعآوری دادههای مورد نظر، ارسال آنها را آغاز میکنند که بسته بهسرعت شبکه قربانی و حجم دادههای سرقت شده میتواند از چند ساعت تا یک روز به طول انجامد.

مهاجمان از انواع سرویسهای ذخیرهسازی ابری بهره میگیرند. به نظر میرسد Mega.nz یکی از سرویسهای ابری موردعلاقه مهاجمان است. بهنحویکه در سهچهارم حملات مبتنی بر REvil، اطلاعات سرقت شده قربانی بر روی Mega.nz منتقل شدهاست.

در برخی از حملات، برنامه Mega Client بر روی دستگاههای قربانی باقیمانده بود که احتمالاً مهاجمان ازآنجهت بالابردن سرعت آپلودها استفاده کرده بودند. تعداد کمتری از مهاجمان نیز از روشهایی دیگر نظیر نصب نسخه Portable نرمافزار FileZilla FTP Client برای آپلود دادهها استفاده کرده بودند.

هدف از سرقت دادهها، تهدید قربانی به انتشار آنها در صورت عدم پرداخت باج است. مهاجمان ادعا میکنند درصورتیکه قربانی اقدام به پرداخت مبلغ اخاذی شده کند هیچ رونوشتی از دادهها را برای خود نگاه نخواهند داشت. همانطور که در گزارشات اخیر موجود در وبسایت مرکز افتا در مورد سازوکار باجافزارها اشاره شد، هیچ تضمینی برای معدومسازی فایلهای گروگان گرفته شده از سوی مهاجمان وجود ندارد، در بسیاری موارد نیز ثابت شده که نمیتوان روی قول مهاجمان حساب باز کرد.

ضـربه نهـایی: تـوزیـع

مهاجمان به روشهای مختلف کد مخرب باجافزار را توزیع میکنند. از توزیع توسط سرورهای Domain Controller گرفته تا بهکارگیری فرمانها مبتنی بر WMIC و PsExec برای فراخوانی و اجرای کد مخرب باجافزار بر روی سرورها و ایستگاههای کاری.

REvil مجهز به قابلیتهایی است که مهاجمان ممکن است در جریان توزیع باجافزار از آنها بهره بگیرند. در یکی از موارد، باجافزار دستگاه را restart کرده و پس از بالا آوردن آن در حالت Safe Mode عملیات رمزگذاری را آغاز میکند. در حالت Safe Mode درایورها و سرویسهای Third-partyاجرا نمیشوند. اما ازآنجاکه قبل از آن، REvil، پروسه خود را به فهرست برنامههای قابلاجرا در حالت Safe Mode افزوده است بدون هیچگونه مشکل و محدودیتی و بهدوراز چشم بسیاری از محصولات امنیتی به رمزگذاری فایلهای قربانی میپردازد.

یا در نمونهای دیگر، مهاجمان با نصب نسخه کامل VirtualBox و یک فایل دیسک مجازی حاوی Windows ۱۰ آلوده به باجافزار، رمزگذاری فایلهای قربانی را ازروی ماشین مجازی میهمان انجام داده بودند.

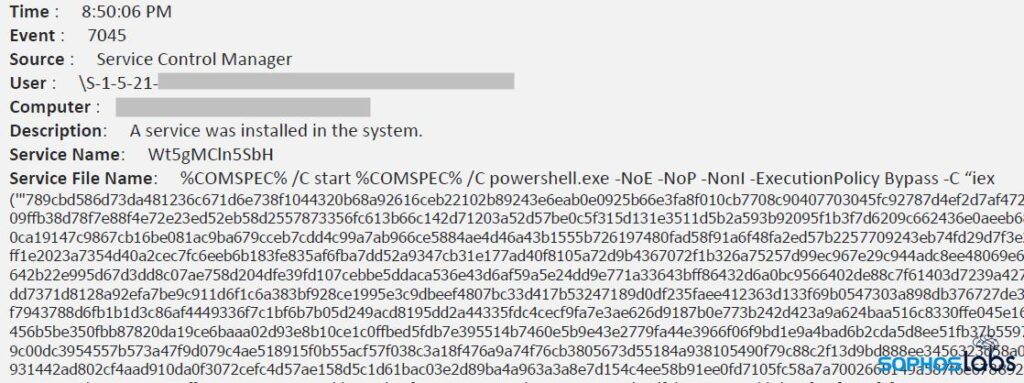

در مواردی نیز مشاهده شده که مهاجمان از WMI برای ایجاد سرویس استفاده کردهاند. این موارد شامل رشته فرامینی طولانی و رمز شده هستند که در صورت اطلاع از متغیرهایی با مقادیر خاص تحلیل آنها غیرممکن خواهد بود. این متغیرها شامل اطلاعاتی همچون نام ماشین، آدرس IP، دامنه و نامکاربری است. اگر از همه اینها بر روی دستگاهی که سرویس بر روی آن نصب شده اطلاع نداشته باشید تحلیل کد بسیار دشوار خواهد بود.

بـاجافـزار؛ مـروری بر عملـکرد آنREvil در قالب یک فایل اجرایی رمز شده کار میکند که در آن چندین قابلیت تحلیل لحاظ شده است. فایل Binary آن حاوی پیکربندیهای خاص و اطلاعیه باجگیری است.

پس از اولین اجرای بدافزار، پروفایلهای ماشین را هدف قرار داده، پروسههای اجرا شده را فهرست میکند و Volume Shadow Copy، بهروزرسانیهای Windows Defender، فایلهای پشتیبان یا موقت مورداستفاده توسط برخی نرمافزارهای ثالث را حذف میکند. برای مثال تصویر زیر بخشی از کدی را نشان میدهد که وظیفه آن حذف بهروزرسانیهای Windows Defender است.

قطعه کد حذف بهروزرسانیهای Windows Defender مورد استفاده REvil

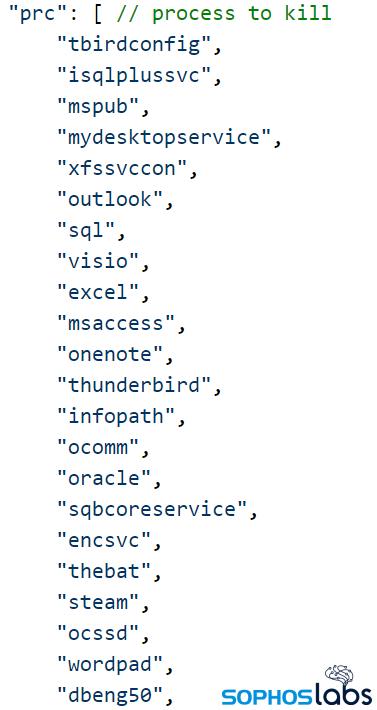

باجافزار، پروسههای اجرا شده را شناسایی کرده و آنهایی را که با فهرست آن مطابقت دارند از کار میاندازد. فهرست مذکور شامل ۳۰ پروسه از جمله پروسه برنامههای پایگاهداده، Office، مدیریت ایمیل، پشتیبانگیری و Firefox است.

لیست پروسههای مورد نظر REvil جهت حذف از سیستم قربانی

REvil فهرستی از سرویسهای نصب شده را نیز استخراج کرده و برای متوقف کردن سرویسهای متعلق به محصولات امنیتی تلاش میکند.

در ادامه، باجافزار اطلاعیه باجگیری را که در کد آن لحاظ شده استخراج کرده و در قالب یک فایل آن را در ریشه درایو C: ذخیره میکند. فایل مذکور حاوی یک نشانی در شبکه ناشناس TOR به همراه دستورالعمل نحوه برقراری ارتباط با مهاجمان است.

اطلاعیه باجگیری که در کد باجافزار، hardcode شده

در فایل Configuration یک فایل تصویری bmp تزریق شده که باجافزار آن را پس از ذخیره در مسیر زیر، جایگزین تصویر پسزمینه Desktop دستگاه آلوده میکند.%AppData%\Local\Tempفایل اطلاعیه باجگیری با همان هشت کاراکتری آغاز میشود که به نام فایل رمز شده نیز الصاق میشود.

REvil از الگوریتم curve۲۵۵۱۹/salsa۲۰ برای رمزگذاری فایلها استفاده میکند.

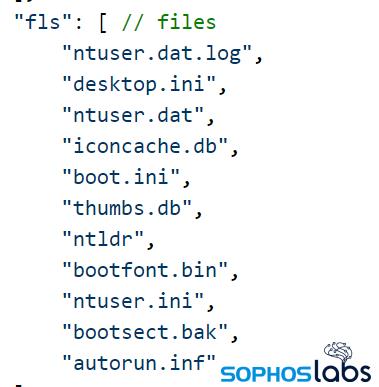

پیکربندی حاوی فهرست مفصلی از پوشهها، انواع فایل و نامهای فایل خاصی است که با هدف عدم اختلال در فرایند بالا آمدن دستگاه، از رمزگذاری آنها پرهیز میشود.

نام فایلهای موجود در پیکربندی باجافزار

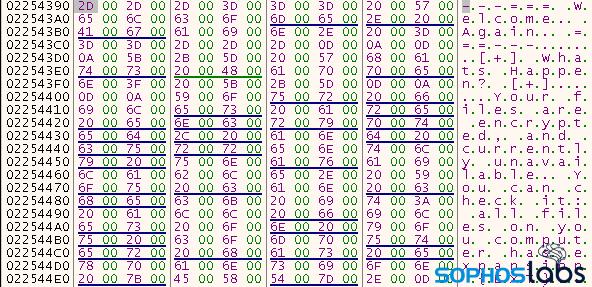

شکل زیر بخشی از یک فایل رمز شده را نشان میدهد که در آن نحوه رمزگذاری گامبهگام Salsa۲۰ به تصویر کشیده شده است.

بخشی از یک فایل رمز شده توسط REvil

باجافزار در حین اجرا، اقداماتی بهغیراز رمزگذاری نیز انجام میدهد. از جمله، ارسال آمار و گزارش از وضعیت رمزگذاری به دامنههایی که در کد آن درج شدهاند. برقراری ارتباط با این دامنهها میتواند نشانهای قابلاطمینان از وجود آلودگی باشد.

پرداخت باج REvil مدتی است که باید از طریق رمزارز مونرو انجام شود. شاید یکی از دلایل آن بیشتر بودن قابلیتهای حریم خصوصی در مونرو در مقایسه با بیتکوین باشد.

کارشناسان مرکز مدیریت راهبردی افتا توصیههای زیر را برای جلوگیری از آلوده شدن به باجافزارهایی این چنین ارائه دادهاند:

رصد و واکنش به رخدادهای مشکوک: اطمینان حاصل کنید که ابزارها، پروسهها و منابع انسانی و تجهیزات سختافزاری لازم برای رصد و پاسخدهی به تهدیدات در سازمان پیادهسازی شده باشد. ارزیابی و بررسی سریع یک هشدار یا رخداد امنیتی توسط یک متخصص بسیار کلیدی است. در بسیاری مواقع، مهاجمان اجرای عملیات را به ساعات کم ترافیک، روزهای آخر هفته و تعطیلات موکول میکنند؛ با این فرض که در این ساعات و ایام افراد کمتری بر رخدادها نظارت دارند.

رمزهای عبور؛ همیشه پیچیده: استفاده از رمزهای عبور قدرتمند اولین خط دفاعی است. قوانین پیچیدگی در انتخاب رمز عبور در نظر گرفته شده و طول رمزهای عبور حداقل ۱۲ کاراکتر باشد. استفاده از راهکارهای Password Manager در بهکارگیری رمزهای عبور پیچیده که در انحصار افراد مستقل هستند کمککننده خواهد بود. از یک رمز عبور هیچگاه در دو جا استفاده نشود.

احراز هویت چندمرحلهای (MFA): حتی رمزهای عبور قدرتمند میتوانند هک شوند. استفاده از هر نوع سازوکار احراز هویت چندمرحلهای برای دسترسی به منابع حساس نظیر ایمیلها، ابزارهای مدیریت از راه دور و تجهیزات شبکهای بهجای اتکای صرف به رمز عبور توصیه میشود. برنامههای ایجادکننده رمز یکبار مصرف بر روی گوشیهای هوشمند امنتر از سامانههای احراز هویت چندمرحلهای مبتنی بر ایمیل یا پیامک هستند. بههرحال احراز هویت چندمرحلهای به هر شکلی میتواند موجب افزایش امنیت شود.

مقاومسازی؛ بهویژه سرویسهای قابلدسترس: با پویش شبکه از خارج از سازمان پورتهای مورداستفاده بهخصوص RDP و VNC و بهطورکلی هر ابزار دسترسی از راه دور مقاومسازی شود. اگر قرار است ماشینی از طریق ابزارهای مدیریت از راه دور قابلدسترس باشد در پشت VPN مجهز به احراز هویت چندمرحلهای قرار بگیرد. ضمن اینکه ماشین مذکور از طریق VLAN با سایر دستگاهها جداسازی شود.

Segmentation با رویکرد Zero-trust : با بهرهگیری از VLAN و Segmentation و لحاظکردن رویکرد اعتماد صفر (Zero-trust)، سرورهای حیاتی از یکدیگر و از ایستگاههای کاری جداسازی شوند.

تهیه فهرست از تجهیزات و حسابهای کاربری؛ بهروزرسانی مستمر آن: دستگاههای وصله نشده در شبکه موجب افزایش ریسک و آسیبپذیری به انواع حملات میشوند. از پویشهای شبکه و بررسیهای فیزیکی برای یافتن و فهرست کردن آنها استفاده کنید.

پیکربندی صحیح محصولات؛ همراه بازبینی مستمر: اطمینان حاصل شود که محصولات امنیتی بر اساس بهترین روشها پیکربندی شده باشند. policy های پیکربندی و فهرست استثنائات به طور منظم بررسی شود. باید در نظر داشت که امکانات جدید ممکن است بهصورت خودکار فعال نباشند.

Active Directory؛ رصد مستمر حسابهای کاربری: با انجام ممیزیهای مستمر تمامی حسابهای کاربری، اطمینان حاصل شود که هیچ حساب کاربری بیشتر از حد معمول مورداستفاده قرار نگرفته باشد. حساب کاربری بهمحض جداشدن کاربر از مجموعه غیرفعال شود.

همه چیز را وصله کنید: Windows و سایر نرمافزارها بهروز نگاهداشته شوند. از نصب کامل و صحیح patch ها بر روی سرورهای حیاتی از جمله سامانههای قابلدسترس بر روی اینترنت اطمینان حاصل شود.

منبع:

https://news.sophos.com/en-us/۲۰۲۱/۰۶/۱۱/relentless-revil-revealed/

دیدگاه شما