یک مهاجم فهرستی از ۵۰۰ هزار نام کاربری و رمز عبور VPN تجهیزات ساخت شرکت فورتی نت (Fortinet) را که ظاهراً تابستان گذشته از دستگاههای آسیبپذیر سرقت شده بود بهصورت عمومی منتشر کرده است.

به گزارش مرکز مدیریت راهبردی افتا، این مهاجم اعلام کرده که آسیبپذیری سوءاستفاده شده در تجهیزات ساخت شرکت فورتی نت بعداً وصله شده است. درعینحال مدعی است که بسیاری از اطلاعات (رمزهای عبور VPN) افشا شده همچنان معتبر هستند.

این نشت یک رویداد جدی است؛ در اختیار داشتن رمز عبور VPN، دسترسی و نفوذ به یک شبکه، حذف اطلاعات، نصب بدافزار و اجرای حملات باجافزاری را برای مهاجمان فراهم میکند.

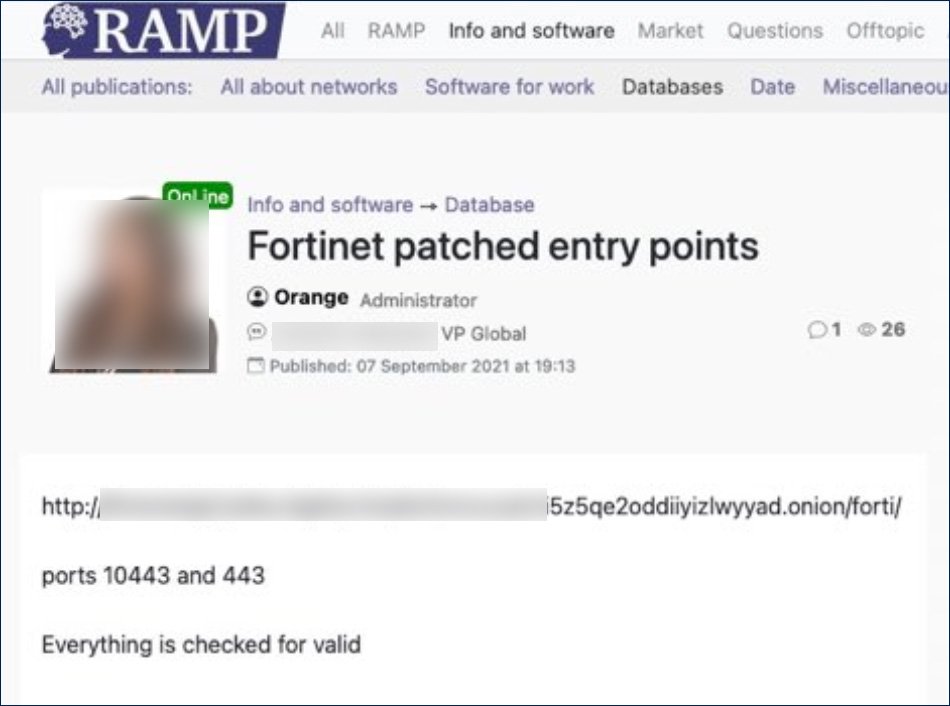

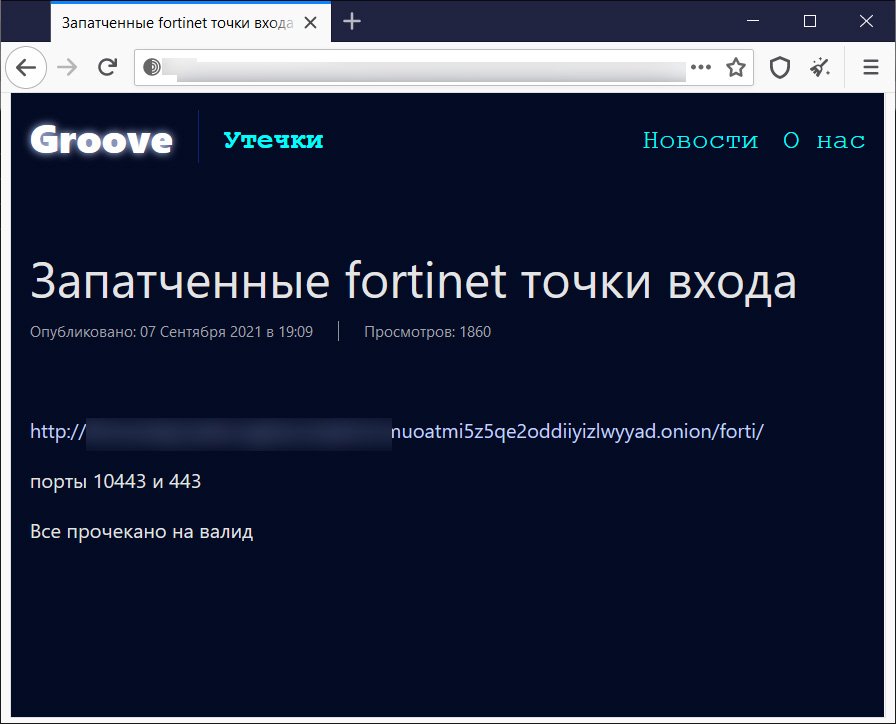

این رمزهای عبور، ۱۶ شهریورماه توسط مهاجمی معروف به “Orange” که مدیر تالار گفتگوی تازهتأسیس RAMP و یکی از گردانندگان قدیمی باجافزار Babuk است، به طور رایگان در دسترس عموم قرار گرفته است. پس از بروز اختلافات بین اعضای گروه باجافزاری Babuk، وی تالار گفتگوی RAMP را راهاندازی کرد و اکنون تصور میشود که گرداننده یک گروه جدید باجافزاری به نام Groove است.

در همان زمان، مطلبی نیز در سایت نشت داده باجافزار Groove منتشر شد که آن نیز نشت اطلاعات تجهیزات فورتی نت را تبلیغ میکرد.

هر دو مطلب منتشر شده در این سایتها، کاربر را به فایل ذخیره شده در سرور ذخیرهسازی در Tor که توسط گروه Groove استفاده میشود، هدایت میکنند. به طور معمول فایلهای سرقت شده در جریان حملات باجافزاری در این سرور بهمنظور تحتفشار قراردادن قربانیان جهت پرداخت باج، ذخیره میشوند.

با اینکه صحت هر یک از رمزهای عبور فاش شده، آزمایش نشده است، بررسی محققان نشان میدهد که این فایل حاوی اطلاعات (رمزهای عبور VPN) نزدیک به نیممیلیون کاربر مربوط به بیش از ۱۲ هزار دستگاه فورتی نت است.

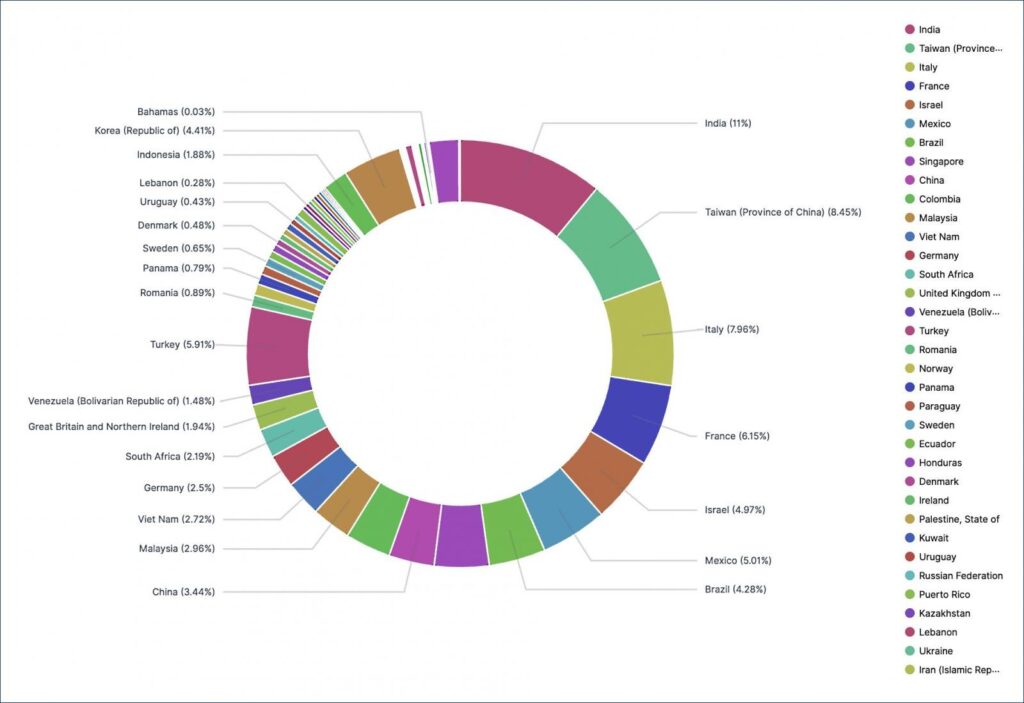

تحلیل محققان بر اساس نشانیهای IP این دستگاهها نشان میدهد که اطلاعات افشاء شده، مربوط به تجهیزات فورتی نت در بسیاری از کشورهای جهان است.

گفته میشود ضعف امنیتی که موجب افشاء رمزهای عبور تجهیزات فورتی نت شده، مربوط به آسیبپذیری با شناسه CVE-۲۰۱۸-۱۳۳۷۹ است که در اوایل سال ۹۸ وصله شده است.

مشخص نیست که چرا مهاجمان بهجای بهکارگیری این رمزهای عبور در جریان حملات باجافزاری خود، آنها را منتشر کردهاند. اما اعتقاد بر این است که این کار بهنوعی بهمنظور تبلیغ و ترویج استفاده از تالار گفتگوی هکری RAMP و گروه باجافزاری Groove بهعنوان ارائهدهنده “باجافزار بهعنوان سرویس” (Ransomware-as-a-Service – بهاختصار RaaS) انجام شده است.

Groove یک گروه باجافزاری نسبتاً جدید است که در حال حاضر تنها اطلاعات یک قربانی را در سایت نشت داده خود ذکر کردهاند. بااینحال با ارائه رایگان اطلاعات به سایر مهاجمان در تالار گفتگوی خود، آنها به جذب مشترک سرویس RaaS امیدوار هستند.

با فرض معتبر بودن بسیاری از رمزهای عبور افشاء شده، اقدامات زیر به راهبران تجهیزات فورتی نت توصیه میشود:

تغییر رمزهای عبور تمامی کاربران

اطمینان از اعمال تمامی وصلههای امنیتی

بررسی هرگونه رویداد مشکوک و گزارشهای نفوذ احتمالی به سیستمها

محققان امنیتی فهرستی از نشانیهای IP دستگاههای افشاء شده را در لینک زیر منتشر کردهاند.

https://gist.github.com/crypto-cypher/f۲۱۶d۶fa۴۸۱۶ffa۹۳c۵۲۷۰b۰۰۱dc۴bdc

شرکت فورتی نت نیز توصیهنامهای را در لینک زیر منتشر کرده که به طور ضمنی سوءاستفاده از ضعف امنیتی به شناسه CVE-۲۰۱۸-۱۳۳۷۹ را تأیید کرده است.

https://www.fortinet.com/blog/psirt-blogs/malicious-actor-discloses-fortigate-ssl-vpn-credentials

منبع:

https://newsroom.shabakeh.net/22577/hackers-leak-passwords-fortinet-accounts.html

دیدگاه شما