شرکت امنیتی CrowdStrike اعلام کرده که سومین بدافزار بکار رفته توسط گردانندگان هک SolarWinds را کشف کرده است.

به گزارش معاونت بررسی مرکز افتا به نقل از سایت zdnet، شرکت CrowdStrike یکی از شرکتهایی است که مستقیماً در بررسی و تحلیل حمله به SolarWinds که موجب هک تعداد بیشماری از سازمانها و شرکتها در کشورهای مختلف شده نقش دارد.

از این بدافزار جدید با عنوان Sunspot یاد شده و اکنون نام آن در کنار دو بدافزار شناسایی شده قبلی، یعنی، Sunburst – یا Solorigate – و Teardrop قرار میگیرد.

در حالی که Sunspot آخرین یافته در کالبدشکافی یکی از کمنظیرترین حملات سایبری تاریخ است اما به گفته Crowdstrike، این اولین بدافزاری است که در جریان این حمله زنجیره تأمین (Supply Chain Attack) مورد استفاده مهاجمان قرار میگرفته است.

بر طبق گزارشی که CrowdStrike آن را در ۲۲ دی ماه منتشر کرد Sunspot در سپتامبر ۲۰۱۹ به فرایند ساخت نرمافزارهای SolarWinds و به اصطلاح سرورهای Software Build آن راه یافته بوده است.

به گفته CrowdStrike بدافزار Sunburst تنها یک هدف داشته و آن چیزی نبوده جز رصد Software Build برای ایجاد فرامینی که نرمافزار Orion را اسمبل میکردهاند. Orion از اصلیترین محصولات SolarWinds و یکی از پرطرفدارترین بسترهای رصد منابع فناوری اطلاعات است که توسط ۳۳ هزار مشتری این شرکت در کشورهای مختلف استفاده میشود.

بهمحض ایجاد فرمان، بدافزار، بیسروصدا فایلهای کد منبع در Orion را با کدهای مخربی که Sunburst آنها را فراخوانی میکرده جایگزین نموده و عملاً نسخ نهایی و پایدار Orion را آلوده میکرده است.

نسخ آلوده Orion نیز در نهایت به سرورهای رسمی بهروزرسانی SolarWinds راه پیدا میکردند و به دنبال آن از طریق راهبران Orion یا از طریق به روزرسانی خودکار این نرمافزار بر روی شبکه بسیاری از مشتریان این شرکت نصب میشده است.

Sunburst پس از ورود به شبکه قربانی اطلاعاتی را در خصوص آن شبکه در قالب درخواستهای DNS به هکرها ارسال میکرده است.

مهاجمان در صورتی که قربانی را به اندازه کافی مهم میدانستند بدافزار قدرتمندتر خود را یعنی دربپشتی Teardrop را بر روی سیستمها توزیع میکردند. در مواقعی نیز به دلیل بیاهمیت پنداشتن قربانی یا ریسکها و تبعات بالای ادامه حمله، به Sunburst دستور میدادند که خود را از روی شبکه حذف کند.

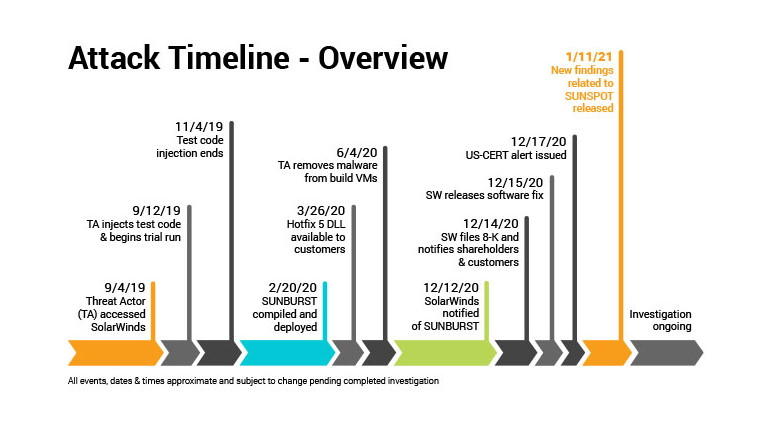

علاوه بر خبر شناسایی بدافزار سوم این حملات در ۲۲ دی ماه، در همین تاریخ SolarWinds نیز اقدام به انتشار یک جدول زمانی از هک شرکتش کرد. به گفته این شرکت آمریکایی قبل از راهیابی Sunburst به شبکه مشتریان SolarWinds در فاصله مارس تا ژوئن ۲۰۲۰ هکرها بین سپتامبر تا نوامبر ۲۰۱۹ حمله را پایلوت کرده بودند.

دیگر رخداد مهم جدید در مورد هک SolarWinds، اعلام تطابق بخشهایی از کد Sunburst با کد Kazuar است. برخی محققان، Kazuar را محصول Turla که گروهی حرفهای، منتسب به مهاجمان روسی است میدانند.

در عین حال Kaspersky در توصیف همپوشانی کد بسیار محتاط عمل کرده و لزوما Turla را گرداننده این حمله SolarWinds ندانسته است. این شرکت معتقد است که همپوشانی کد میتواند نتیجه استفاده از ایدههای یکسان در کدنویسی، خرید بدافزار از یک کدنویس مشترک، جابجایی کدنویسان در گروههای مختلف یا حتی تشابهی عمدی برای دور کردن شرکتهای امنیتی از تشخیص مهاجمان واقعی حمله بوده باشد.

در حال حاضر از هکرهای SolarWinds با عناوین مختلفی همچون UNC۲۴۵۲ (شرکتهای FireEye و Microsoft)، DarkHalo (شرکت Volexity) و StellarParticle (شرکت CrowdStrike) یاد میشود. اما انتظار میرود که با کشف یافتههای جدید شرکتهای امنیتی در نهایت به یک اجماع برسند.

اما آنچه تا کنون نامشخص مانده، نحوه رخنه مهاجمان به شبکه SolarWinds است . این که آیا هک از طریق یک VPN آسیبپذیر صورت گرفته؟ نفوذ در نتیجه اجرای یک حمله فیشینگ هدفمند بوده؟ و یا سروری با رمز عبور قابل حدس بر روی اینترنت در دسترس قرار داشته؟!

همچنان باید انتظار داشت که در روزها، هفتهها و حتی شاید ماههای آتی ابعادی دیگر از یکی از کمنظیرترین حملات سایبری تاریخ روشن شود.

گزارش CrowdStrike، به همراه مجموعهای از قواعد Yara در خصوص بدافزار Sunspot در لینک زیر قابل دریافت و مطالعه است:

https://www.crowdstrike.com/blog/sunspot-malware-technical-analysis/

نشانههای آلودگی

منبع:

https://www.zdnet.com/article/third-malware-strain-discovered-in-solarwinds-supply-chain-attack

دیدگاه شما