بدافزار BazarBackdoor بهجای استفاده از پیامهای ایمیل فریبدهنده (Phishing) همیشگی، اکنون از فرمهای تماس در سایتهای سازمانی بهعنوان ابزاری برای انتشار استفاده میکند تا از شناسایی شدن توسط محصولات امنیتی نیز در امان بماند.

بهگزارش مرکز مدیریت راهبردی افتا، بدافزارBazarBackdoor از نوع بدافزارهای “مخفی شونده” (stealth) است که دسترسی غیرمجاز (backdoor) به سیستم قربانی را فراهم میکند. این بدافزار درگذشته توسط گروه TrickBot ایجاد و در کارزارهای موسوم به “فریب سایبری” یا “فیشینگ” (Phishing) استفاده شده است . اکنون بدافزار BazarBackdoor توسط گردانندگان باجافزار Conti درحالتوسعه است.

این بدافزار امکان دسترسی راه دور به یک دستگاه در شبکه قربانی را برای گردانندگان بدافزار فراهم میکند تا بهعنوان یک سکوی پرتاب، آلودگی را به دستگاههای مجاور (Lateral Movement) در شبکه گسترش دهند.

بدافزار BazarBackdoor معمولاً از طریق پیامهای ایمیل فیشینگ انتشار مییابد که حاوی پیوست مخرب هستند.

کاربر فریبخورده با اجرای فایل مخرب پیوست، باعث دریافت و اجرای بدافزار میشود. اما ازآنجاییکه امروزه محصولات امنیتی بهبود چشمگیری یافتهاند و ایمیلها را برای شناسایی این بدافزارها بررسی میکنند، منتشرکنندگان بدافزار به سراغ روشهای جدیدی رفتهاند.

در کارزار جدیدی که از آذرماه امسال شروع شده است، کاربران سازمانی مورد هدف بدافزار BazarBackdoor قرار گرفتهاند و بدافزار سعی در اجرای ابزار Cobalt Strike و یا فایلهای مخرب خود دارد،Cobalt Strike یک ابزار تست نفوذ است که مورد سوءاستفاده مهاجمان و نفوذگران سایبری برای توزیع کدهای بدافزاری خود در سطح شبکه نیز قرار میگیرد.

در این کارزار، بهجای ارسال مستقیم ایمیلهای فیشینگ به اهداف موردنظر، BazarBackdoor از فرمهای تماس سایتهای سازمانی برای ایجاد ارتباط اولیه با کاربران سازمانی استفاده میکند.

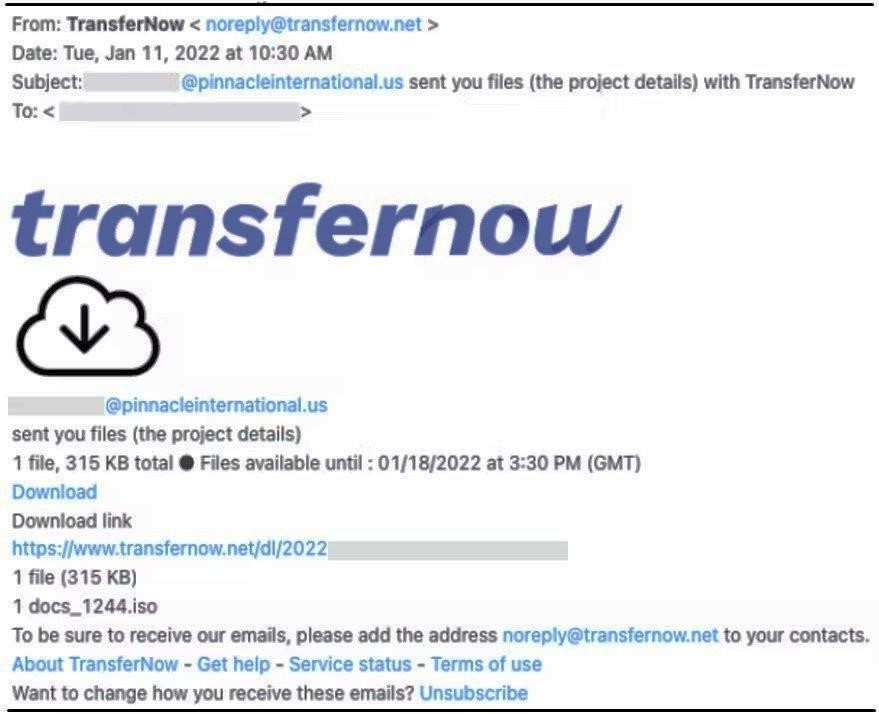

بهعنوان نمونه در یک مورد مشاهده گردید که مهاجمان در قالب کارمندان یک شرکت ساختمانی کانادایی ظاهر شدند و درخواستی را برای استعلام قیمت محصول ارسال کردند. پس از اینکه کارمند مربوطه به ایمیل فیشینگ مهاجمان پاسخ داد، مهاجمان در پاسخ یک فایل ISO مخرب را که ظاهراً مربوط به مذاکرات خرید بود، ارسال کردند. ازآنجاییکه ارسال مستقیم این فایلها غیرممکن است و منجر به هشدار محصولات امنیتی میشود، همانطور که در تصویر زیر نشاندادهشده مهاجمان از خدمات اشتراکگذاری فایل نظیر TransferNow و WeTransfer استفاده کرده بودند.

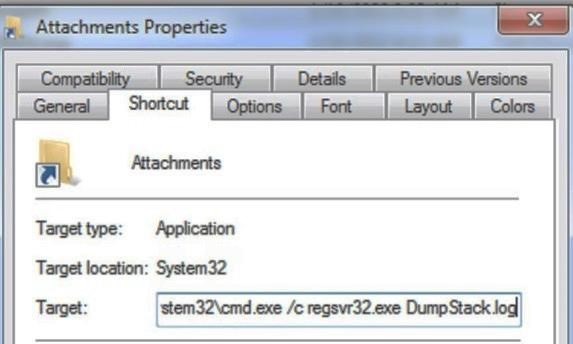

فایل پیوست و فشرده شده ISO حاوی یک فایل .lnk و یک فایل .log است. هدف از بستهبندی کدهای مخرب در فایل فشرده، ترغیب کاربر به استخراج دستی آنها پس از دانلود، دورزدن محصولات ضدویروس و شناسایی نشدن فایلهای مخرب است. فایل .lnk حاوی فرمانی است که یک پنجره Terminal باز میکند و فایل .log را که در واقع فایل DLL بدافزار BazarBackdoor است را بارگذاری میکند.

هنگامی که بخش Backdoor بدافزار بارگیری میشود، به فرایند svchost.exe تزریق شده و با سرور کنترل و فرماندهی (Command and Control – بهاختصار C2) ارتباط برقرار میکند تا فرمانها را برای اجرا دریافت کند.

به دلیل آفلاین بودن بسیاری از نشانیهای IP مربوط به سرورهای کنترل و فرماندهی در زمان تحلیل حمله توسط محققان، آنها نتوانستند کد بدافزاری و مخرب مرحله دوم را بازیابی کنند، بنابراین هدف نهایی این کارزار همچنان ناشناخته باقیمانده است.

منبع:

(با تشکر از شرکت مهندسی شبکه گستر برای همکاری در تهیه این گزارش)

دیدگاه شما