نتایج بررسی و تحلیلها حاکی از آن است که باجافزار WannaCry که از سال 2017 قربانی میگیرد، همچنان تهدیدی جدی و فعال باقیمانده بطوریکه در ماه گذشته، آمار شناسایی باجافزارهای خانواده WannaCry بهمراتب بیشتر از هر باجافزار دیگری بوده است.

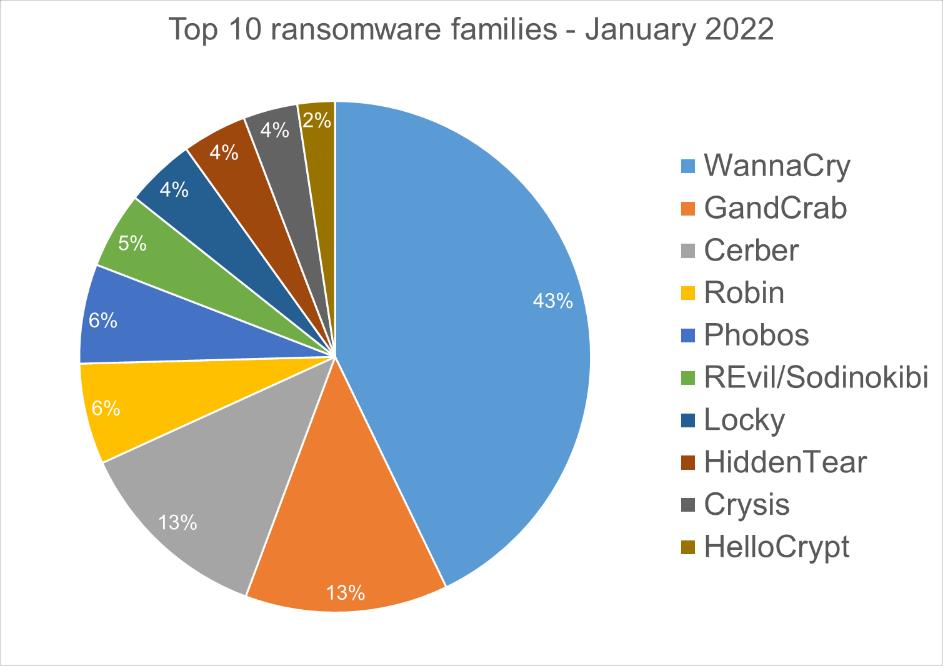

بهگزارش مرکز مدیریت راهبردی افتا، همانطور که در نمودار زیر نشاندادهشده است، طبق گزارش جدید شرکت بیت دیفندر، از میان 10 و نیم میلیون بدافزار شناساییشده از 11 دی تا 10 بهمن امسال، 43 درصد آن به باجافزار WannaCry مربوط است. بعدازآن، GandCrab با 13 درصد در مقام دوم قرار دارد؛ علیرغم اینکه از سال 2019، باجافزار GandCrab خدمات خود را بهعنوان یک باجافزار اجارهای (Ransomware-as-a-Service – بهاختصار RaaS) متوقف کرده است.

به نقل از شرکت بیت دیفندر، باجافزاری که در ظاهر فعالیت خود را متوقف کرده ولی همچنان در حال نفوذ و آلودهسازی سیستمها است، به این معنی است که کارزارهای خودکار آن هرگز متوقف نشدهاند. البته شناسایی این باجافزارهای قدیمی میتواند دلایل دیگری هم داشته باشد. از جمله میتوان به “خطای شناسایی” (False Positive) اشاره کرد. دلیل احتمالی دیگر میتواند “ابزارهای رهاشده” یا “abandoware” مانند سایتهای مخربی باشد که هنوز بهطور خودکار نمونههای مخرب را منتشر میکنند. دلیل دیگر، باجافزارهای جدیدی هستند که از کد باجافزارهای قدیمی استفاده میکنند که احتمالاً از گروههای باجافزاری دیگر خریدهاند و در نتیجه تحت نام باجافزار اولیه و از رده خارج شده، تشخیص داده میشوند.

بیت دیفندر در ادامه عنوان کرده که حتی ممکن است یکی از گروههای باجافزاری رقیب، عملیات باجافزار را تحت کنترل خود درآورده است و از قربانیان باجخواهی میکند، یا میتوان آن را تقصیر گردانندگان باجافزار دانست که توقف کسبوکار خود را بهدروغ اعلام میکنند و سپس با نام جدید ولی اغلب با استفاده از کد مشابه (بسیار مشابه) به فعالیت خود ادامه میدهند.

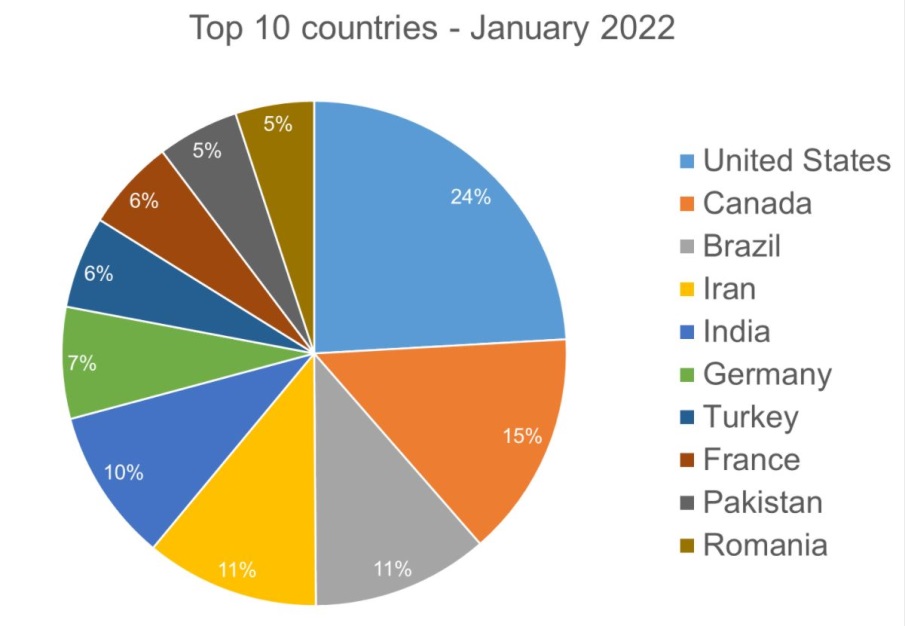

آمار منتشرشده در گزارش ژانویه شرکت بیت دیفندر، نشان میدهد که باجافزارها در 149 کشور مختلف فعال هستند و قربانی میگیرند؛ اما ایالاتمتحده همچنان منطقه موردعلاقه باجافزارها است و 24 درصد از موارد شناساییشده را به خود اختصاص داده است. کانادا با 15 درصد دومین کشور جهان از لحاظ میزان فعالیت باجافزارها است و کشورهای برزیل و ایران، هر یک با 11 درصد در رتبه سوم قرار گرفتهاند.

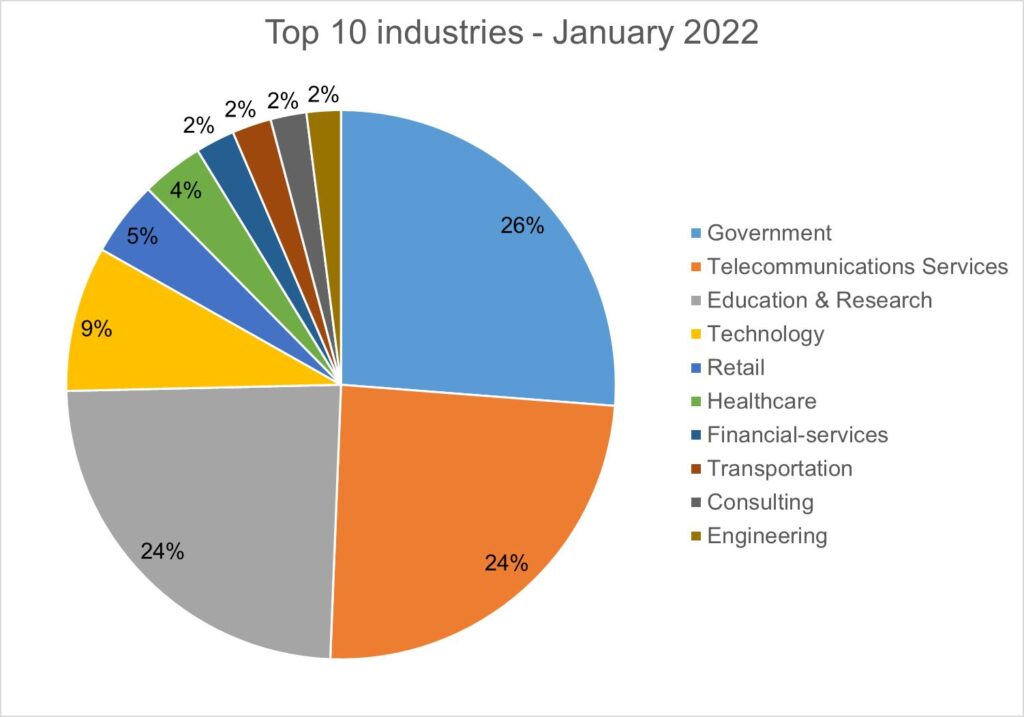

در این گزارش، حوزه و بخشهایی که بیشتر از بقیه مورد هدف و حمله قرار گرفتهاند، به شکل زیر دستهبندیشده است. در صدر آن، مراکز دولتی با 26 درصد قرار دارد، پسازآن بخشهای مخابرات با 24 درصد، آموزشی و تحقیقات با 24 درصد و فناوری با 9 درصد قرار دارند.

مهاجمان جدید

در ماه ژانویه، Bitdefender Labs دو کارزار بدافزاری جدید را کشف کرد که مربوط به دو تروجان بانکداری همراه به نامهای FluBot و TeaBot بودند که در یک ماه گذشته بیش از 100 هزار پیام کوتاه مخرب برای توزیع بدافزار ارسال کردهاند.

عملکرد تروجانهای بانکی ساده است؛ آنها اطلاعات بانکی، اطلاعات تماس، پیامک و سایر دادههای خصوصی و محرمانه را از دستگاههای آلوده سرقت میکنند. بر اساس این گزارش، علاقه مهاجمان به بدافزارهای تلفن همراه منطقی است و امروزه دسترسی به معاملات ارزهای دیجیتال و عملیات بانکداری روی دستگاهها و بسترهای تلفن همراه، به هدفی جذاب برای مجرمان سایبری تبدیل شده است.

شرکت کسپرسکی (Kaspersky, Lab.) نیز گزارش جداگانهای را در خصوص بدافزارهای موبایل منتشر و اعلام کرده که تعداد حملات به کاربران تلفن همراه در طول یکسال گذشته روندی کاهشی داشته است. بااینحال، به نقل از کسپرسکی، اگرچه تعداد حملات کمتر شده، اما از نظر عملکرد، حملات بدافزاری پیچیدهتر شدهاند.

در گزارش کسپرسکی به چند نمونه از ترفندهای جدید تروجانهای بانکی نیز اشاره شده است. در سال 2021، بدافزار Fakecalls که کاربران موبایل را در کره جنوبی هدف قرار داد، با افزودن پاسخهای از پیش ضبطشده اپراتور بانک در کد تروجان، ارتقاء پیدا کرده و سعی میکرد تا اطلاعات بانکی کاربران را در تماس تلفنی کاربر با بانک سرقت کند.

همچنین، بدافزار Sova نیز کوکیها (cookies) را سرقت میکند، اکنون مهاجمان را قادر میسازد تا بدون داشتن اطلاعات اصالتسنجی، به ارتباط جاری (Session) و حساب بانکی همراه کاربر، دسترسی داشته باشند.

تروجانهای اندرویدی

در یک ماه گذشته، فهرست بلند بالایی از تروجانهای فعال در محیط Android مشاهده و شناساییشدهاند که همگی به دنبال کاربران گوشیهای همراه با این سیستمعامل هستند. 10 تروجان برتری که سیستمهای Android را در یک ماه گذشته هدف قرار دادهاند و میزان فعالیت هر یک از آنها در زیر نمایشدادهشده است.

محافظت ضعیف در فروشگاههای APP

محققان بیت دیفندر اعلام کردهاند که باتوجهبه اینکه تعداد برنامههای کاربردی در App Store مربوط به Apple نزدیک به پنج میلیون است و Google Play نیز نزدیک به سه میلیون برنامه دارد و روزبهروز بر این آمار افزوده میشود، کنترل آنها بهمنظور کشف بدافزارها و ابزارهای تبلیغاتی مزاحم، بسیار دشوار است زیرا برنامههای کاربردی معتبر نیز میتوانند به دلیل آسیبپذیری امنیتی، ناسازگاری نرمافزاری یا نقض قوانین حقوقی به تهدیدی جدی تبدیل شوند.

با اینکه برنامههای مخرب پس از شناسایی و کشف بهسرعت حذف میشوند ولی اغلب آنها صدها هزار بار قبل از حذف، توسط کاربران دانلود میشوند. یک نمونه از این برنامههای مخرب تلفن همراه، Joker است که سال گذشته در فروشگاه Google Play در یک برنامه تلفن همراه به نام Color Message ظاهر شد و بهطور شگفتانگیزی قبل از اینکه حذف شود، بیش از نیممیلیون بار دانلود شد.

کنترل شدید برنامههای کاربردی و وضع مقررات توسط صاحبان فروشگاههای (App Store و Google Play)، حفاظت اولیه برای دستگاههای تلفن همراه بشمار میآید، اما این امر ناکافی بوده و توسط مقامات دولتی اروپا و آمریکا به چالش و سؤال کشیده شده است تا بیشتر مورد بررسی و نظارت قرار گیرند.

منابع:

https://businessinsights.bitdefender.com/bitdefender-threat-debrief-february-2022

(با تشکر از شرکت مهندسی شبکه گستر برای همکاری در تهیه این گزارش)

دیدگاه شما