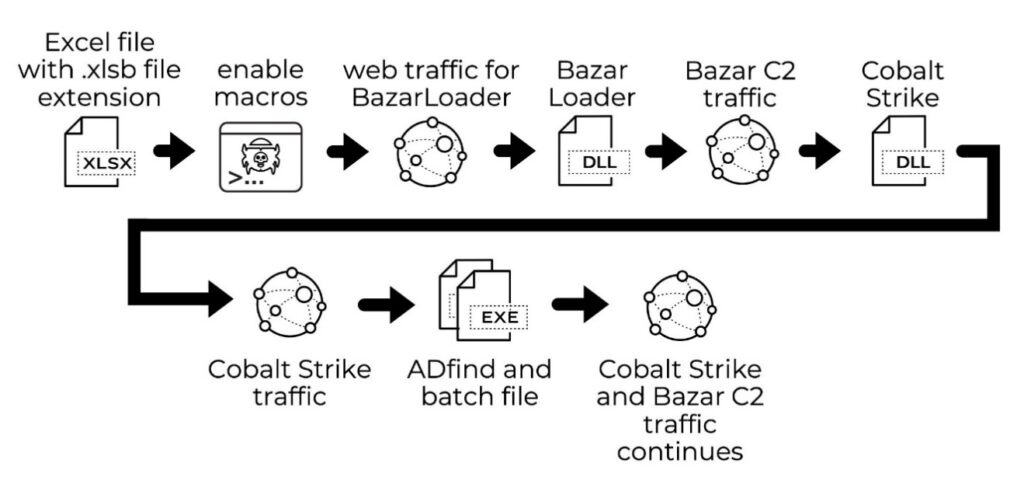

BazarLoader بدافزاری مبتنی بر Windows است که از روشهای مختلفی از جمله ایمیل منتشر میشود. این آلودگیها برای مهاجمان دسترسی به درب پشتی (Backdoor) را فراهم میکنند که مهاجمان از آن برای تعیین اینکه آیا سرویس Active Directory – به اختصار AD – بر روی سرور میزبان فعال است یا خیر، استفاده میکنند. در صورتی که سرور میزبان سرویسدهنده AD باشد، گردانندگان حمله، Cobalt Strike را اجرا کرده و شروع به شناسایی شبکه، ساختار و تحلیل آن میکنند.

به گزارش مرکز مدیریت راهبردی افتا، درصورتیکه نتایج تحلیل شبکه نشاندهنده هدفی ارزشمند باشد، مهاجمان اغلب باجافزارهایی همچون Conti یا Ryuk را منتشر کرده و به گسترش دامنه آلودگی (Lateral Movement) اقدام میکنند.

این مقاله، یکی از آلودگیهای ایجاد شده توسط BazarLoader را بررسی می٬کند، این که چگونه Cobalt Strike اجرا شده و چگونه Cobalt Strike به شناسایی و توسعه آلودگی در شبکه منجر میشود. چنانچه راهبران امنیتی فعالیت مشابهی را در شبکه خود کشف کنند، احتمال آن وجود دارد که مورد حمله باجافزاری قرار گرفته باشند.

روشهای توزیع BazarLoader

در طول تابستان ۲۰۲۱، کارزارهای مختلفی، بدافزار BazarLoader را با استفاده از ایمیل توزیع کردند. از اواخر ژوئیه تا اواسط آگوست ۲۰۲۱، اکثر نمونههای BazarLoader از طریق سه کارزار مختلف منتشر شدند. از جمله، در کارزاری به نام BazarCall که جزییات آن در نشانی زیر قابل مطالعه است، BazarLoader منتشر شد.

https://unit۴۲.paloaltonetworks.com/bazarloader-malware/

در اوایل جولای، کارزاری با نام Copyright violation-themed campaign نیز با به کارگیری فایلهایی از نوع ZIP به نام Stolen Images Evidence.zip نسبت به انتشار BazarLoader اقدام کرد. شرکت مایکروسافت (Microsoft Corp) جزییات این کارزار را در نشانی زیر شرح داده است.

در اواخر جولای، مهاجمان در کارزاری طولانیمدتتر به نام TA۵۵۱ (Shathak) شروع به ارسال BazarLoader از طریق ایمیلهای انگلیسیزبان کردند. جزئیات این کارزار در نشانی زیر توضیح داده شده است.

https://attack.mitre.org/groups/G۰۱۲۷/

محققان امنیتی پالو آلتو نتورکس (Palo Alto Networks, Inc) در تحقیقات خود، علاوه بر این سه کارزار، حداقل یک نمونه از بدافزار BazarLoader را شناسایی کردند که از طریق یک فایل Excel با منشاء نامشخص توزیع شده است. جزییات بیشتر در لینک زیر قابل دریافت است.

https://www.malware-traffic-analysis.net/۲۰۲۱/۰۸/۱۹/index۲.html

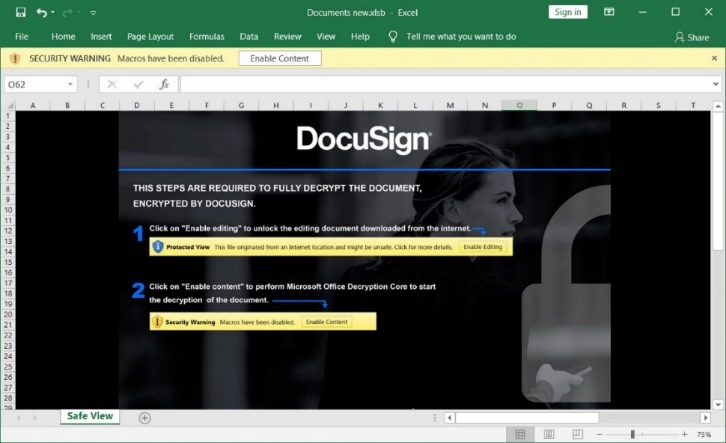

محققان امنیتی پالو آلتو نتورکس در روز چهارشنبه ۲۷ مرداد ۱۴۰۰ فایل مخربی از نوع Excel را که دارای پسوند xlsb. بود و تاریخ آخرین بهروزرسانی آن ۲۶ مرداد بود کشف کردند. این فایل حاوی ماکروهایی بود که برای آلوده کردن سرورهای میزبان آسیبپذیر مبتنی بر Windows به بدافزار BazarLoader طراحی شده بود. شکل زیر تصویری از این فایل بدافزاری از نوع Excel را نشان میدهد.

اگرچه لوگوی شرکت DocuSign در بالای فایل نشاندادهشده است، اما این فایل Excel توسط مهاجمانی ایجاد شده که سعی داشتند با سوءاستفاده از نام تجاری و لوگوی این شرکت، اعتماد دریافتکننده فایل را جلب کنند.

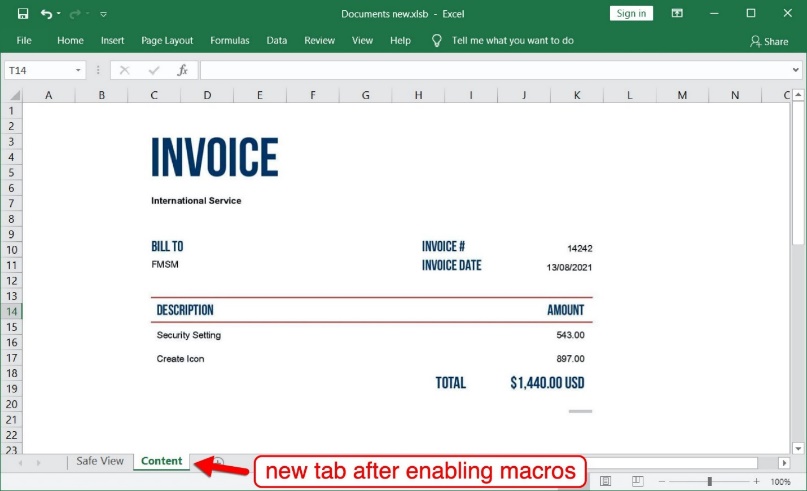

در صورت فعالشدن ماکرو، سربرگ (ُSheet) جدیدی که حاوی فاکتوری جعلی باعنوان (Invoice Information Service) است ایجاد میشود. این فاکتور در شکل زیر نشاندادهشده است.

با نمایش سربرگ حاوی فاکتور جعلی، کد ماکروی جاسازی شده در فایل Excel، یک فایل بدافزاری (Malicious Binary) را برای BazarLoader فراخوانی میکند.

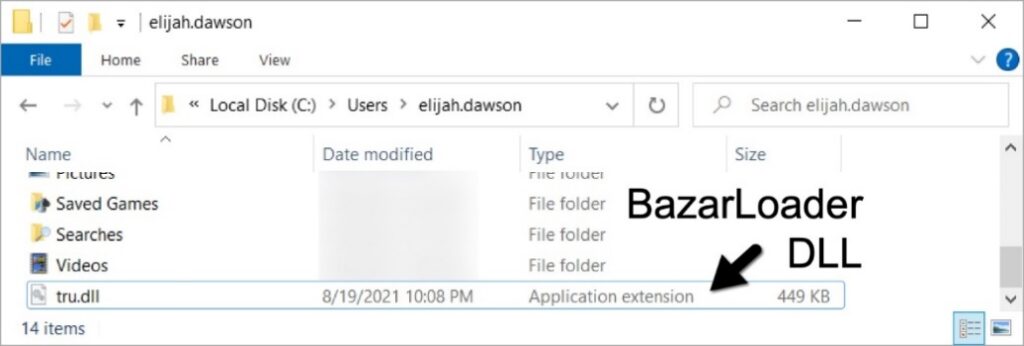

کد موجود در ماکرو فایل Excel، یک فایل بدافزاری از نوع Dynamic Link Library – به اختصار DLL – را برای BazarLoader از نشانی زیر دانلود میکند.hxxps://pawevi[.]com/lch۵.dllهمانطور که در شکل زیر نشاندادهشده، DLL در Home Directory سیستم قربانی در نشانی C:\Users\[username]\tru.dll ذخیره شده و با استفاده از regsvr۳۲.exe اجرا میشود.

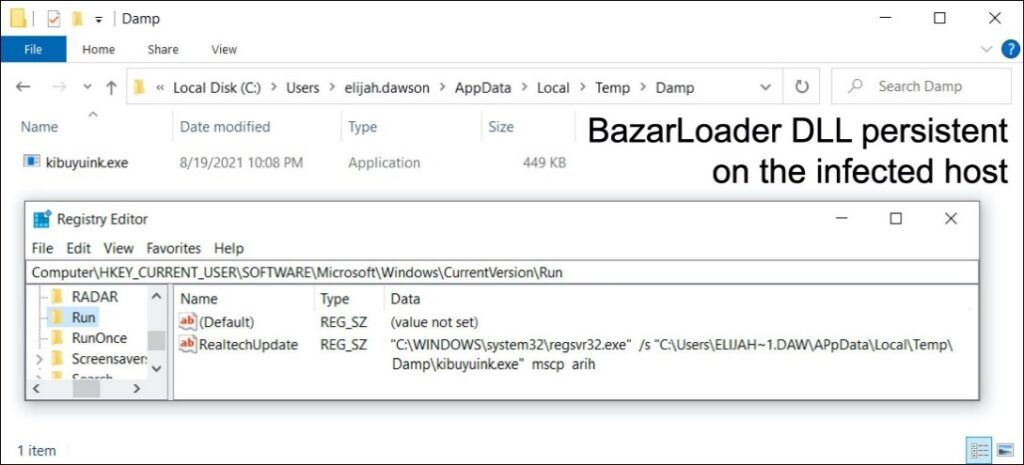

فایل DLL مربوط به BazarLoader، همانطور که در شکل زیر نشان داده شده، بلافاصله در مکان دیگری کپی شده و از طریق Windows Registry در سیستم ماندگار میشود.

همانطور که در شکل بالا مشاهده میشود، نام فایل از tru.dll به kibuyuink.exe تغییر کرده، هر چند که همچنان از نوع DLL بوده و برای اجرا به regsvr۳۲.exe نیاز دارد. تغییر پسوند نام فایل تکنیک رایجی است که در آلودگیهای مختلف بدافزاری دیده میشود.

ترافیک سرور کنترل و فرماندهی در Bazar

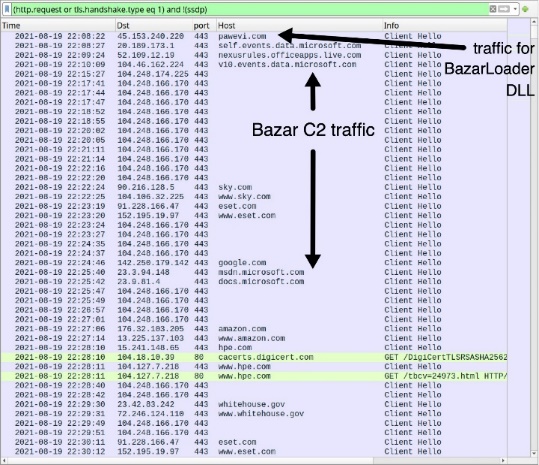

در ادامه نمونهای از فعالیت سرور کنترل و فرماندهی (C۲) مربوط به BazarLoader که با استفاده از ترافیک HTTPS از ۱۰۴,۲۴۸.۱۷۴[.]۲۲۵ بر روی درگاه TCP ۴۴۳، دربپشتی با نام BazarBackdoor را بازیابی میکند، نمایش داده شده است.

سپس این درب پشتی (BazarBackdoor)، سرور C۲ را با بکارگیری ترافیک HTTPS به ۱۰۴,۲۴۸.۱۶۶[.]۱۷۰روی پورت TCP ۴۴۳ منتقل میکند. در شکل زیر به این فعالیت ترکیبی C۲ به عنوان ترافیک Bazar C۲ اشاره شده است.

این نمونه از فعالیت Bazar C۲ باعث ایجاد ترافیک در دامنههای (Domain) معتبر و مجاز میشود. این فعالیت بهخودیخود ذاتاً مخرب نیست. گونههای مختلف بدافزاری ترافیک مشابهی را برای بررسی اتصال یا اطمینان از اینکه آیا سرور میزبان آلوده مبتنی بر Windows، به اینترنت متصل است یا خیر، ایجاد میکنند.

اجرای Cobalt Strike

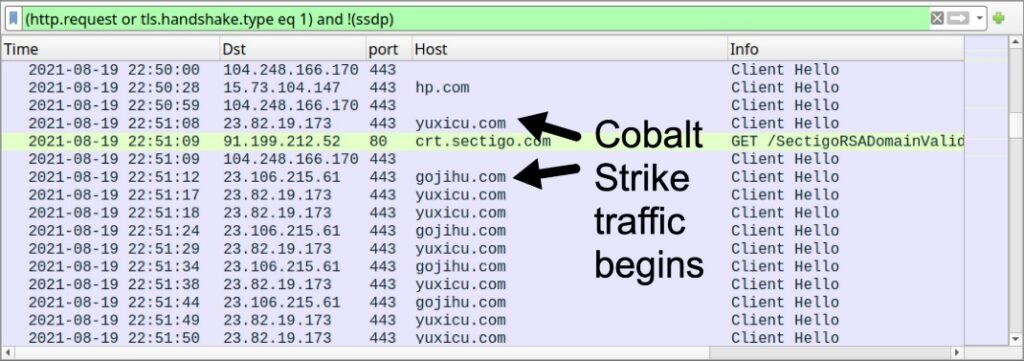

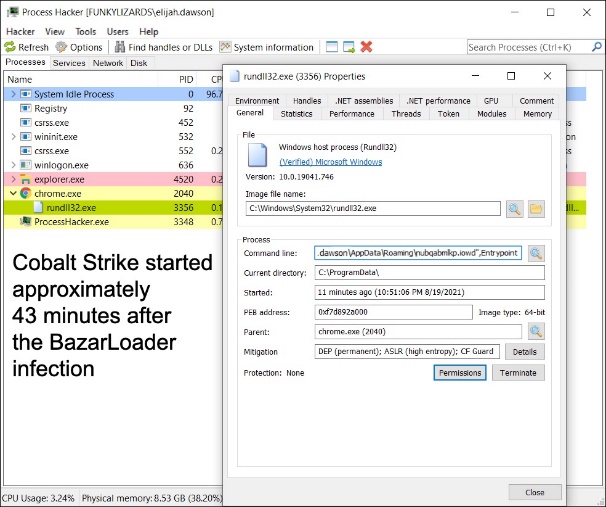

تقریباً ۴۱ دقیقه پس از آلودگی اولیه توسط BazarLoader، سرور میزبان آلوده مبتنی بر Windows، شروع بهکارگیری Cobalt Strike با استفاده از ترافیک HTTPS به gojihu[.]com و yuxicu[.]com میکند. شکل زیر اجرای Cobalt Strike را نشان میدهد.

در این حالت، یک فایل Cobalt Strike از نوع DLL، از طریق ترافیک Bazar C۲ ارسال شده و در سرور میزبان آلوده مبتنی بر Windows در AppData\Roaming directory سیستم قربانی ذخیره میشود. شکل زیر نشان میدهد که یک فایل Cobalt Strike از نوع DLL، بر روی دستگاه آلوده شده در حال اجرا است.

Cobalt Strike منجر به شناسایی و کشف بستر سرور میزبان آلوده میشود. طبق گزارش محققان شرکت پالو آلتو نتورکس در محیطهای آزمایشگاهی، این فعالیت اکتشاف میتواند در عرض چند دقیقه پس از اولین ترافیک Cobalt Strike آغاز شود.

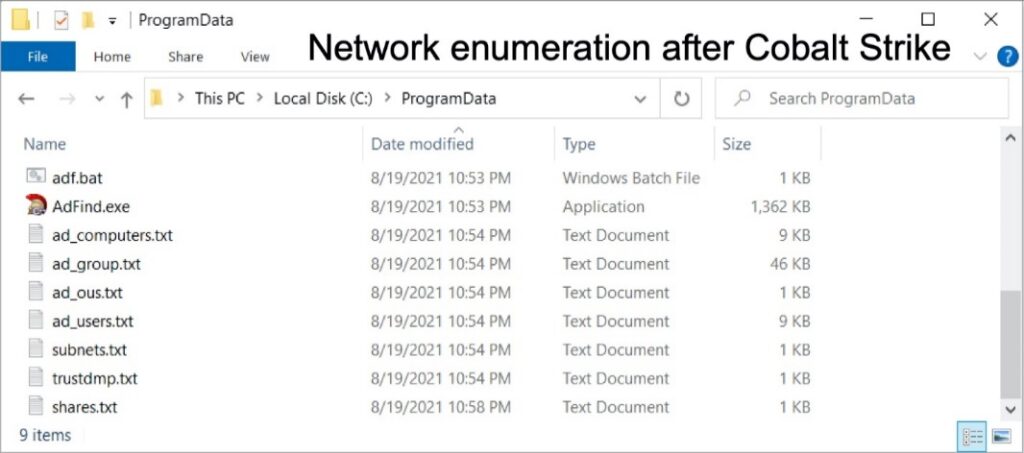

در این بررسی محققان پالو آلتو نتورکس دریافتند که مهاجمان تقریباً دو دقیقه پس از شروع فعالیت Cobalt Strike، از ابزاری به نام AdFind که در مسیر C:\ProgramData\AdFind.exe کپی شده، استفاده میکنند. این ابزار از نوع خط فرمان (Command Line) بوده و توسط تبهکاران سایبری بهمنظور جمعآوری اطلاعات از AD بکار گرفته میشود. محققان در تحقیق خود از Batch File مربوطه برای اجرای این ابزار استفاده کردند. جزئیات کامل ابزار AdFind در نشانی زیر قابلمطالعه است.

https://attack.mitre.org/software/S۰۵۵۲/

شکل زیر، مسیر AdFind، Batch File مربوطه یعنی adf.batو نتایج جستجوی آن را که در هفت فایل متنی ذخیره شده، نشان میدهد.

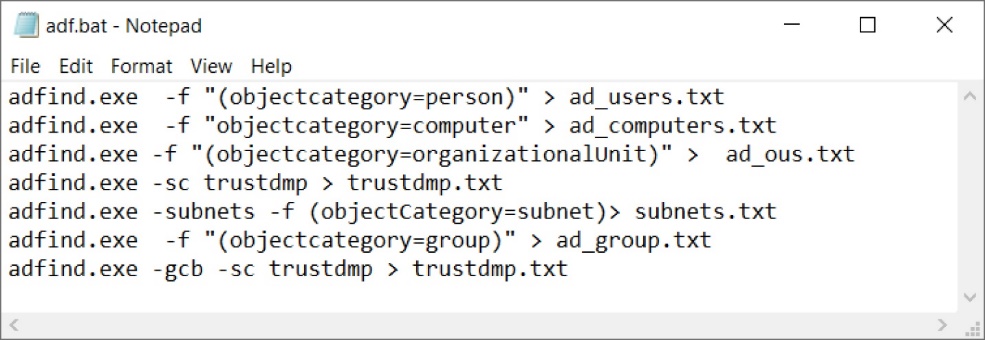

در تصویری که در ادامه نمایشدادهشده، فرامین بکار گرفته شده در فایل adf.bat که AdFind.exe را اجرا میکند، نشاندادهشده است.

فرمانهای فوق، کاربران، کامپیوترها، فایلهای به اشتراک گذاشته شده و سایر اطلاعات را که در سرور AD مورد هدف قرار داده شده، نشان میدهد.

محققان پالو آلتو نتورکس در این تحقیق و شبیهسازی، هدف ارزشمندی را مورد حمله قرار ندادند و این محیط را در دو یا سه ساعت پس از آلودگی اولیه پاکسازی کردند. در این مثال، هیچ باجافزاری پس از شناسایی اجرا نشد.

مشروح گزارش پالو آلتو نتورکس در لینک زیر قابلمطالعه است:

https://unit۴۲.paloaltonetworks.com/bazarloader-network-reconnaissance

(با تشکر از شرکت مهندسی شبکه گستر برای همکاری در تهیه این گزارش)

دیدگاه شما