به تازگی سایت VirusTotal گزارش خود را با عنوان Ransomware Activity Report منتشر کرده است.

به گزارش مرکز مدیریت راهبردی افتا، این سایت در ۱۶ سال گذشته، روزانه بیش از ۲ میلیون فایل ارسالی از ۲۳۲ کشور را بررسی و پردازش کرده است.

سایت VirusTotal هر فایل ارسالی را توسط حدود ۷۰ ضدویروس بررسی کرده و گزارش شناسایی یا عدم شناسایی آنها را در اختیار کاربر قرار میدهد.

در این گزارش، سایت VirusTotal فعالیتهای باجافزارها را باتوجه به فایلهای ارسالی از سال ۲۰۲۰ که شامل بررسی ۸۰ میلیون نمونه باجافزار از ۱۴۰ کشور جهان بوده را تحلیل کرده است.

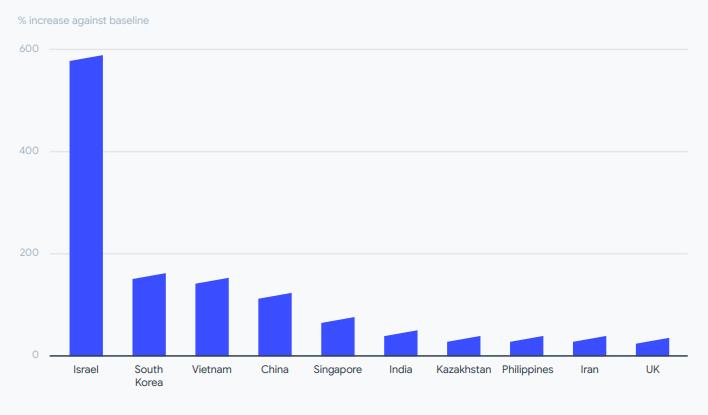

نمودار زیر فهرست کشورهایی که بیشترین نمونههای باجافزاری را براب بررسی به این سایت ارسال کردهاند، نشان میدهد.

تمایزهای جغرافیایی قابلتوجهی در نمودار فوق وجود دارد، البته به این معنا نیست که کشورهایی که بیشترین آمار فایلهای ارسالی را در این نمودار دارند، بیشترین حمله در آنها صورتگرفته است، محققان VirusTotal معتقدند آمار بیشتر میتواند مربوط به بسیاری از شرکتها و ارسال خودکار فایل از آنها باشد.

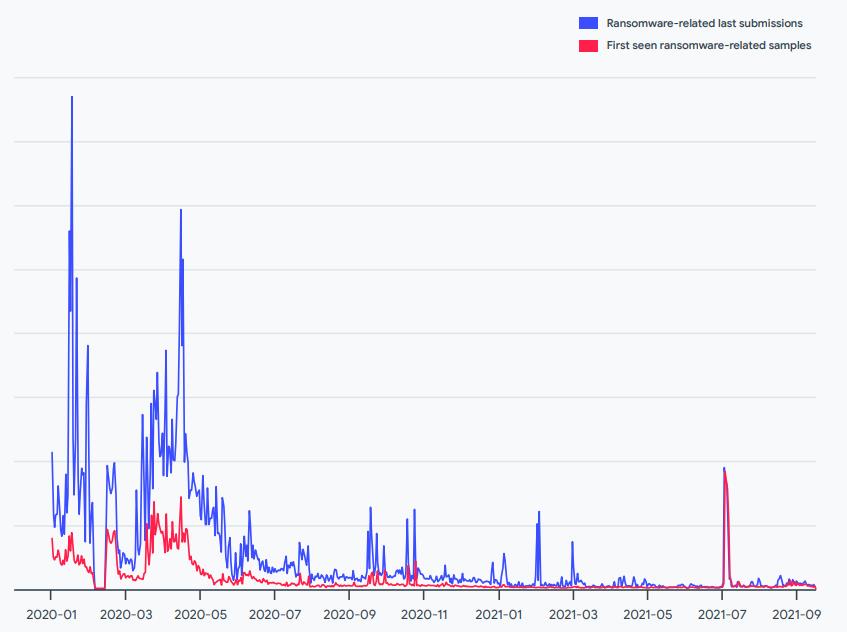

در نموداری از این گزارش به توزیع زمانی باجافزارهای جدید و باجافزارهای شناختهشده از ابتدای سال ۲۰۲۰ پرداخته شده است. این نمودار بیانگر این نکته است که با وجود اینکه مهاجمان سایبری در حملات خود از نمونههای جدیدی باجافزاری استفاده میکنند، بااینحال، با بررسی قلههای نمودار کاملاً مشهود است که در سهماهه اول سال ۲۰۲۱ اکثر حملات توسط باجافزارهای قدیمی صورتگرفته است.

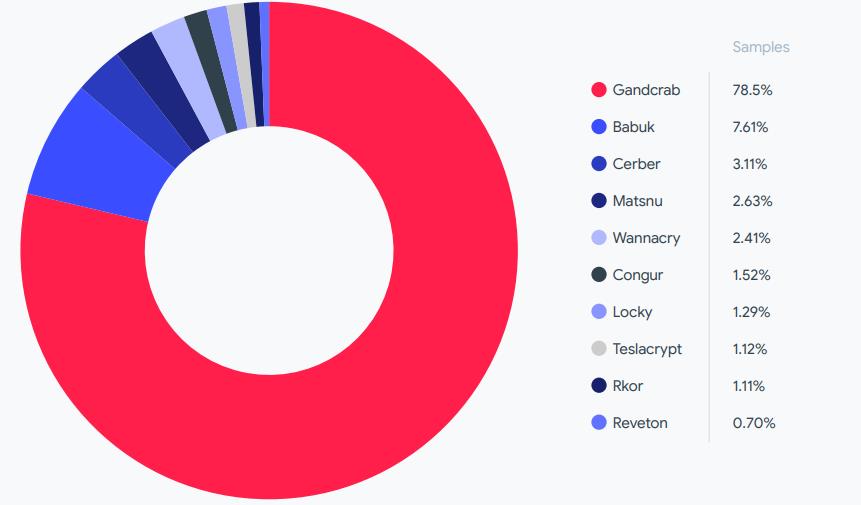

به گزارش محققان VirusTotal، از ابتدای سال ۲۰۲۰، فعالیت باجافزارها در دو فصل اول آن سال در اوج خود بوده که آن را به فعالیت گروه باجافزاری GandCrab نسبت دادند. GandCrab با ۷۸,۵ درصد در اوایل ۲۰۲۰ در صدر حملات سایبری قرار داشت و پس از آن به طرز چشمگیری کاهشیافته و با آمار کمتری همچنان فعال است. Babuk نمونه قابلتوجه دیگری است که با ۷.۶۱ درصد در جایگاه دوم این نمودار قرار گرفته است.

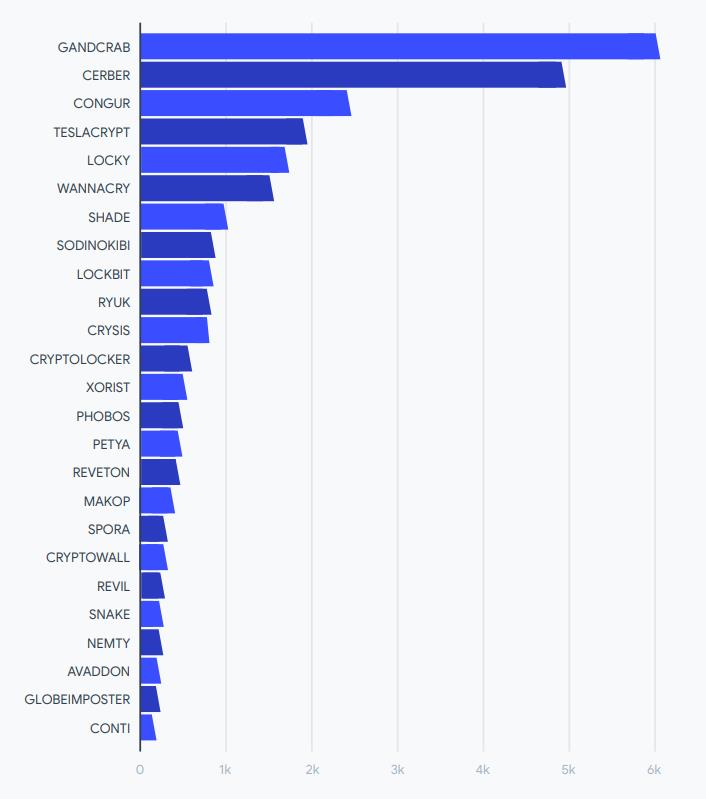

محققان در این تحقیق، حداقل ۱۳۰ خانواده مختلف باجافزاری را شناسایی کردهاند. نمودار زیرخانواده باجافزارهای مورد بررسی در این تحقیق را نشان میدهد.

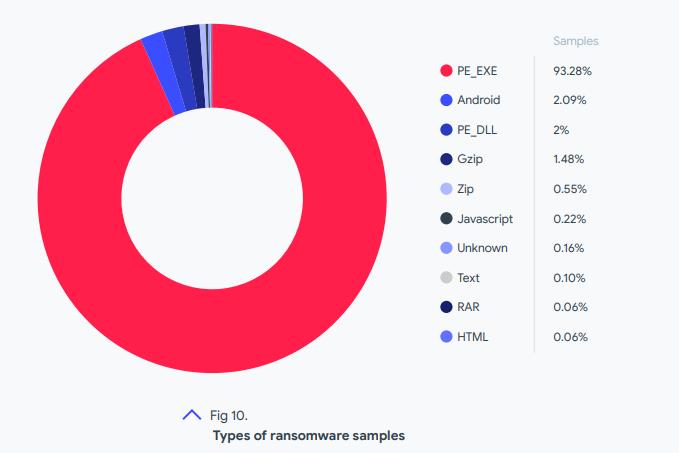

بر اساس این گزارش، حدود ۹۵ درصد از فایلهای باجافزاری شناسایی شده از نوع PE_EXE و PE_DLL بوده است. به نقل از VirusTotal این امر کاملاً منطقی است زیرا نمونههای باجافزاری معمولاً با استفاده از مهندسی اجتماعی و یا توسط فایلهای فراخوانیکننده بدافزار (dropper) اجرا میشوند.

روش انتشار ۵ درصد از نمونههای بررسی شده، سوءاستفاده از آسیبپذیریهای امنیتی بوده است. “افزایش سطح دسترسی” (Privilege Escalation)، “افشای اطلاعات” (Information disclosure) و “اجرای کد از راه دور” (Remote Execution) اصلی ترین نوع از این آسیبپذیریها بودهاند.

در این گزارش اینطور نتیجهگیری شده که فعالیت باجافزارها هرگز متوقف نمیشود و همواره بین ۱۰۰۰ تا ۲۰۰۰ دسته باجافزاری در طول بازه زمانی تحلیل فعال بودهاند.

مشروح گزارش VirusTotal در نشانی زیر قابلمطالعه است:https://storage.googleapis.com/vtpublic/vt-ransomware-report-۲۰۲۱.pdf

منابع:https://storage.googleapis.com/vtpublic/vt-ransomware-report-۲۰۲۱.pdf

https://www.zdnet.com/article/google-analysed-۸۰-million-ransomware-samples-heres-what-it-found/

https://www.theregister.com/۲۰۲۱/۱۰/۱۴/googles_virustotal_malware/(با تشکر از شرکت مهندسی شبکه گستر برای همکاری در تهیه این گزارش)

دیدگاه شما