شرکت امنیتی FireEyen در روز ۱۸ آذر سال ۹۹، رسماًاعلام کرد که در جریان حملهای بسیار پیچیده، به سیستمهایش نفوذ شده است.

به گزارش مرکز مدیریت راهبردی افتا، به گفته مسئولان این شرکت امنیتی، مهاجمان سایبری با بهکارگیری تکنیکهای جدید موفق به سرقت ابزارهایی دیجیتال از سیستم های این شرکت شدهاند که این شرکت از آنها با عنوان Red Team یاد میکند.

شرکت FireEye برای شناسایی آسیبپذیری سیستمها در شبکه مشتریان خود، از ابزارهای Red Team استفاده میکرده است.

در آن زمان تصور میشد که هدف اصلی مهاجمان، سرقت ابزارهای Red Team بوده است. اما خیلی زود مشخص شد که اهداف حملات بسیار گستردهتر از یک شرکت امنیتی بوده و بسیاری از شرکتها و حتی سازمانها و نهادهای مطرح نه فقط در آمریکا که در کشورهای متعدد در تسخیر مهاجمان قرار گرفته بودند.

تمامی شرکتها و سازمانهای هک شده یک وجه مشترک داشتند و آن استفاده از یکی از نرمافزارهای ساخت شرکت سولارویندز (SolarWinds, LLC) بوده است.

در جریان حمله فوق، مهاجمان Nobelium با بهرهگیری از تکنیک موسوم به زنجیره تأمین (Supply Chain Attack) پس از هک شرکت سولارویندز به تزریق کد آلوده به یکی از فایلهای نرمافزار SolarWinds Orion با نام SolarWinds.Orion.Core.BusinessLayer.dll اقدام و آن را به یک درب پشتی (Backdoor) تبدیل کردند. فایل مذکور نیز از طریق قابلیت بهروزرسانی نرمافزار میزبان، به شبکه مشتریان سولارویندز راهیافته بود. در عمل موجب شد که شبکه مشتریان این نرمافزار در هر نقطه از جهان به تسخیر آنها در بیاید.

حملات زنجیره تأمین حملات سایبری هستند که باهدف قراردادن عناصر با امنیت کمتر در شبکه، به کل سازمان آسیب میرسانند. در واقع در این حملات، مهاجمان با بهرهجویی از اجزای آسیبپذیر یک نرمافزار معتبر در زنجیره تأمین یک سازمان به آن رخنه و یا آن را دچار اختلال میکنند.

گروه Nobelium، گروهی است که برخی منابع آن را به سازمان اطلاعات خارجی غیرنظامی فدراسیون روسیه (Russian Foreign Intelligence Service – بهاختصار SVR) منتسب میدانند. از Nobelium با نامهای APT۲۹، The Dukes، DarkHalo یا Cozy Bear نیز یاد میشود.

اعتقاد بر این است که وقتی شرکت FireEye اولین آثار حمله را کشف کرد، مهاجمان Nobelium بیش از یک سال بود که روی آن کار میکردند. شواهد جمعآوریشده تاکنون نشان میدهد که آنها شش ماه در شبکههای سولارویندز حضور داشتند تا حمله خود را کامل کنند. حدس زده میشود که مهاجمان Nobelium از این دسترسی برای جمعآوری اطلاعات استفاده کردهاند.

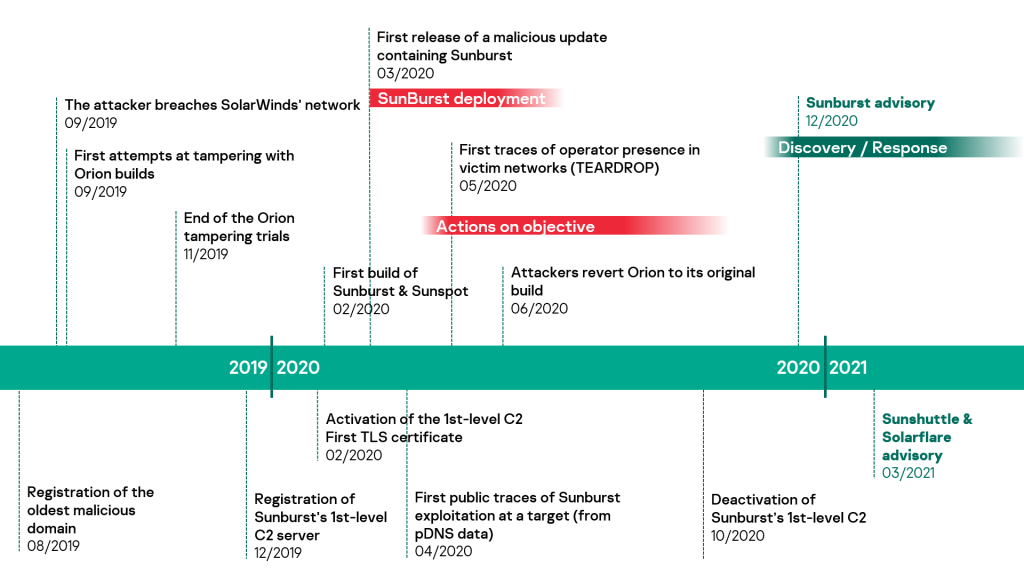

جدول زمانی زیر مراحل مختلف این حمله را به طور خلاصه نمایش میدهد:

در آن زمان چندین شرکت امنیتی این حمله زنجیره تأمین را بررسی کردند که برخی نمونههای آن در لینکهای زیر قابلمطالعه است.

https://securelist.com/sunburst-connecting-the-dots-in-the-dns-requests/۹۹۸۶۲/

https://securelist.com/sunburst-backdoor-kazuar/۹۹۹۸۱/

بر اساس گزارشهایی در مارس ۲۰۲۱، شرکتهای FireEye و مایکروسافت (Microsoft Corp) اطلاعاتی در خصوص بدافزار دیگری تحت عنوان Sunshuttle (که GoldMax نیز نامیده میشود) و در کارزار فوق مورداستفاده قرار گرفته بود منتشر کردند.

سپس در ۶ خرداد ۱۴۰۰ مایکروسافت کارزار فیشینگی را که سازمانی مستقر در ایالات متحده را هدف حمله قرار داده بود به Nobelium نسبت داد، جزئیات این حمله در گزارشی به نشانی زیر منتشر شده است:

در آن زمان Nobelium مدتها بود که عملیات خود را متوقف کرده بود و حملات دیگری به آن منتسب نشده بود. سپس در ژوئن ۲۰۲۱، محققان آثار DNS Hijacking را بر روی یکی از اعضای کشورهای مشترکالمنافع کشف کردند.

در حملات موسوم به DNS Hijacking مهاجم پس از هک DNS Server، تغییراتی در رکوردها و IPهای درج شده در آن ایجاد میکند و بهواسطه تغییر IP، ترافیک را از سرورهای اصلی به سرور جدید که تحت کنترل خود قرار دارد، هدایت میکند.

هنگامی که مهاجم نام دامنهای را میرباید، کاربران را به سایتهای مخرب و جعلی هدایت میکند. این سایتهای جعلی اغلب بهگونهای طراحی شدهاند که مانند سایت اصلی به نظر میرسند و هدف آنها فریب قربانیان برای واردکردن اطلاعات اصالتسنجی و سپس ربودن آنها است.

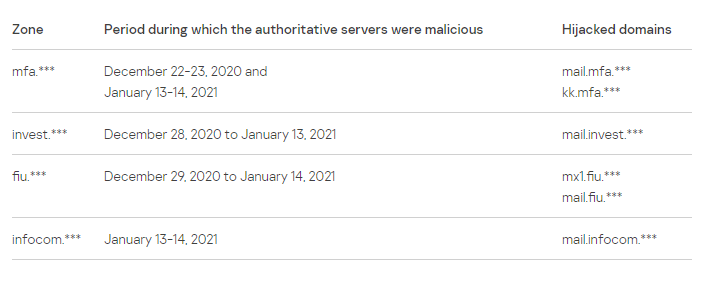

حملات DNS Hijacking اجرا شده توسط Nobelium در دورههای کوتاهی بین دسامبر ۲۰۲۰ تا ژانویه ۲۰۲۱ رخ دادند و مهاجمان، ترافیک را از سرورهای ایمیل دولتی به دستگاههای تحت کنترل خودشان هدایت میکردند.

به نقل از محققان شرکت کسپرسکی (Kaspersky, Lab.)، این حملات DNS Hijacking در بیشتر موارد نسبتاً مختصر بوده و به نظر میرسد که سرورهای ایمیل سازمانهای موردنظر را عمدتاً هدف قرار میدادند. البته محققان نمیدانند که مهاجمان چگونه توانستند به این هدف برسند، اما فرض بر این است که آنها به نحوی موفق به کشف اطلاعات اصالتسنجی و ورود به کنسول مدیریتی سامانه شده بودند.

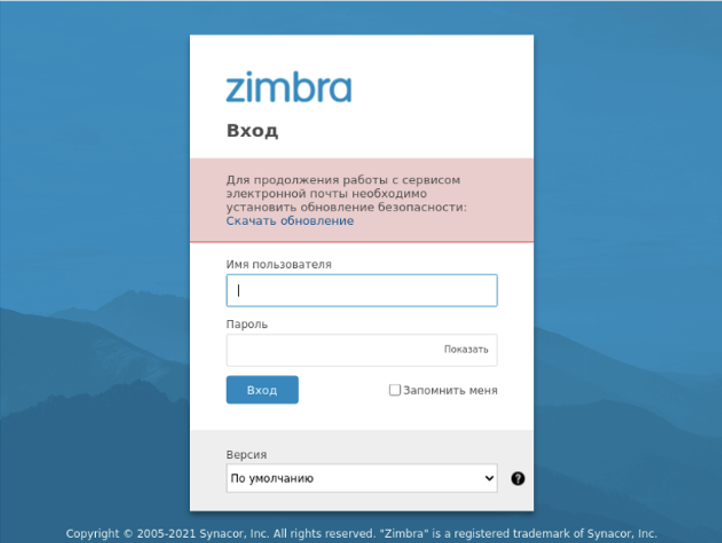

هنگامی که بهواسطه تغییر IP در DNS Server، تغییر مسیر فعال میشود، قربانیان به صفحات Webmail login جعلی که همانند صفحات Webmail login اصلی به نظر میرسد و رفتار آن را تقلید میکنند، هدایت میشوند. مهاجمان از طریق این صفحات وب جعلی، اطلاعات اصالتسنجی ایمیل قربانیان را ربوده و در برخی موارد، آنها را متقاعد به نصب یک درب پشتی به نام Tomiris در قالب یک بهروزرسانی نرمافزاری میکنند.

پس از اینکه مهاجمان نامهای دامنه مختلف (Domain name) را از طریق DNS Hijacking تحت کنترل خود گرفتند، برای همه این صفحات جعلی گواهینامههای SSL معتبر Let’s Encrypt (Let’s Encrypt Certificate) دریافت میکنند و این امر باعث میشود مهاجمان بدون هیچ خطای Certificate موفق به برقراری اتصال شوند و قربانیان غیرحرفهای و غیرمتخصص متوجه حمله نشوند.

تصویر بالا، صفحه ورود به ایمیلی را نشان میدهد که توسط مهاجمان راهاندازی شده است. هرگونه اطلاعات اصالتسنجی که در این صفحه تایپ میشود، توسط مهاجمان جمعآوری و ربوده شده و در مراحل بعدی حمله دوباره استفاده میشود. آنان پیامی را بهصورت زیر به این صفحه Login اضافه کردند و لینک مخربی را برای فریب کاربر قرار میدهند تا یک “بهروزرسانی امنیتی” از نوع بدافزاری را نصب کند.

“to continue working with the email service, you need to install a security update: download the update”.

لینک فوق به یک فایل اجرایی منجر میشود که یک دانلود کننده (Downloader) بدافزار است که اکنون با نام Tomiris نامگذاری شده است.

Tomiris یک درب پشتی است که به زبان برنامهنویسی Go نوشته شده و پس از استقرار در سیستم قربانی به طور مداوم به سرور کنترل و فرماندهی (C۲) متصل شده است تا فایلهای اجرایی مخرب بیشتری را بر روی سیستم هک شده دانلود کند اما قبل از انجام هرگونه عملیات مخرب، حداقل ۹ دقیقه به حالت خواب (Sleep) میرود تا بتواند سیستمهای تحلیلی مبتنی بر سندباکس (Sandbox-based analysis systems) را دور بزند و توسط آنها قابلشناسایی نباشد.

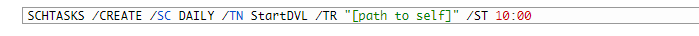

این دربپشتی برای ماندگاری در سیستم، از طریق اجرای یک فایل از نوع batch که حاوی دستور زیر است به ایجاد یک فرمان زمانبندی شده اقدام میکند.

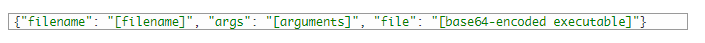

آدرس سرور کنترل و فرماندهی (C۲) مستقیماً در داخل Tomiris جاسازی نشده است. در عوض، به یک سرور واسط (Signalization) متصل میشود تا URL و درگاهی را استخراج کند که درب پشتی باید به آن متصل شود. سپس Tomiris درخواستهای GET را به URL مذکور ارسال میکند تا اینکه سرور C۲ بهصورت یک JSON Object با ساختاری شبیه به آنچه در ادامه میبینید پاسخ دهد:

این Object یک فایل اجرایی را مشخص میکند که روی سیستم قربانی دانلود شده و با پارامترهای خاص اجرا میشود. این ویژگی و این واقعیت که Tomiris هیچگونه قابلیتی فراتر از دانلود ابزارهای بیشتری را ندارد، نشان میدهد که بدافزارهای دیگری نیز در این مجموعه ابزار وجود دارند که تاکنون محققان نتوانستهاند آنها را شناسایی و بازیابی کنند.

محققان همچنین نمونه دیگری از Tomiris (با نام “SBZ” که هش آن در زیر قابلدسترس است) را شناسایی کردند که در نقش یک درب پشتی به طور خودکار فایلهایی را سرقت میکند که با پسوندهای از پیش تعریف شده مطابقت دارد (.doc, .docx, .pdf, .rar).

۵۱AA۸۹۴۵۲A۹E۵۷F۶۴۶AB۶۴BE۶۲۱۷۷۸۸E

برخی سرنخهای کوچک یافت شده در طول این تحقیق نشان میدهد که احتمالاً گردانندگان Tomiris روسی زبان هستند.

محققان هنگام تحلیل Tomiris، متوجه شباهتهای آن با بدافزار Sunshuttle شدند. برخی از مهمترین آنها عبارتاند از:

• زبان برنامهنویسی یکسان

• الگوریتمهای رمزگذاری/مبهمسازی مشابه جهت ارتباط با سرور کنترل و فرماندهی (C۲)

• بهرهگیری از فرمانهای زمانبندی شده برای ماندگاری در سیستم

• سازوکار تأخیر در اجرا (Sleep) و وجود اشتباهات و غلطهای املائی مشابه در آنها.

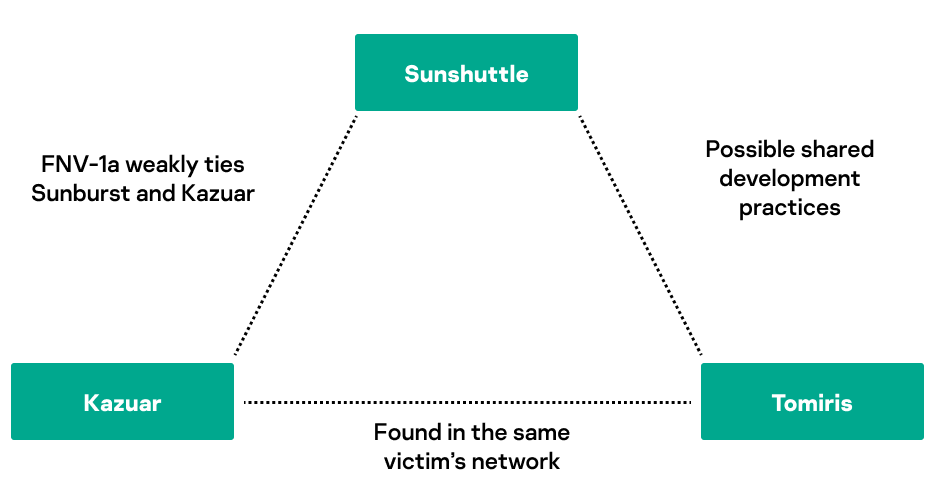

تشابه دیگر این است که دستگاههای دیگری که در شبکه به Tomiris آلوده شدهاند، با درب پشتی Kazuar نیز هک شدهاند. محققان کسپرسکی نتوانستند از دادههای موجود به این نکته پی ببرند که آیا یکی از این بدافزارهای مخرب منجر به استقرار بدافزار دیگر شده است یا این که از دو رویداد مستقل نشئت گرفتهاند.

علیرغم وجود شباهتهای زیاد یافت شده بین این دو درب پشتی، با اطمینان نمیتوان Tomiris و Sunshuttle را یکسان دانست. ممکن است بخشی از این شباهتها کاملاً تصادفی باشند، اما برنامهنویسی آنها توسط گروه یکسان یا بهکارگیری کدهای برنامهنویسی مشابه، محتمل به نظر میرسد. نمودار بعدی پیوندهای ضعیفی را بین این سه بدافزار ذکر شده نشان میدهد:

باوجوداینکه شکل مذکور به تعدادی سرنخ برای ارتباط بین Sunburst، Kazuar و Tomiris اشاره میکند، اما به نظر میرسد که هنوز مدرک اصلی توسط محققان کشف نشده است تا بتوان همه آنها را به یک گروه نسبت داد.

یک فرضیه این است که به دلیل گستردگی حملات Sunshuttle سایر مهاجمان به طور هدفمند سعی در بازتولید روش بدافزار مذکور داشته باشند تا تحلیلگران و متخصصان امنیتی را گمراه کنند. اولین نمونه Tomiris که محققان از آن مطلع هستند در فوریه ۲۰۲۱ یعنی یک ماه قبل از کشف Sunshuttle در جهان ظاهر شد.

درحالیکه ممکن است گردانندگان تهدیدات مستمر و پیشرفته (Advanced Persistent Threat – بهاختصار APT) از وجود این بدافزار در آن زمان مطلع بوده باشند، اما بعید است که سعی در بهکارگیری این بدافزار قبل از افشا شدن داشته باشند.

یک فرضیه بسیار محتملتر این است که نویسندگان بدافزارهای Sunshuttle، در دسامبر ۲۰۲۰ هنگام کشف حملات به شبکه مشتریان شرکت سولارویندز، شروع به توسعه Tomiris کردهاند تا آن را جایگزین بدافزار فاش شده خود کنند.

نشانههای آلودگی (IoC)

هش:

۸۹۰۰cf۸۸a۹۱fa۴fbe۸۷۱۳۸۵c۸۷۴۷c۷۰۹۷۵۳۷f۱b۵f۴a۰۰۳۴۱۸d۸۴c۰۱dc۳۸۳dd۷۵

c۹db۴f۶۶۱a۸۶۲۸۶ad۴۷ad۹۲dfb۵۴۴b۷۰۲dca۸ffe۱۶۴۱e۲۷۶b۴۲bec۴cde۷ba۹b۴

۸۰۷۲۱e۶b۲d۶۱۶۸cf۱۷b۴۱d۲f۱ab۰f۱e۶e۳bf۴db۵۸۵۷۵۴۱۰۹f۳b۷ff۹۹۳۱ae۹e۵b

نشانی IP:

۵۱,۱۹۵.۶۸[.]۲۱۷

۱۸۵,۱۹۳.۱۲۷[.]۹۲

۱۸۵,۱۹۳.۱۲۶[.]۱۷۲

دامنه:

update.softhouse[.]store

منبع:

https://securelist.com/darkhalo-after-solarwinds-the-tomiris-connection/۱۰۴۳۱۱/

(با تشکر از شرکت مهندسی شبکه گستر برای همکاری در تهیه این گزارش)

دیدگاه شما