بر اساس گزارشی که شرکت امنیتی Sophos آن را منتشر کرده گردانندگان باجافزار Red Epsilon با هدف قراردادن سرورهای آسیبپذیر Exchange اقدام به رخنه به شبکه قربانی و رمزگذاری فایلها میکنند.

به گزارش مرکز مدیریت راهبردی افتا، در جریان حملات این باجافزار از چندین اسکریپت و یک ابزار تجاری دسترسی از راه دور بهره گرفته شده است.

احتمال داده میشود که مهاجمان، ProxyLogon را بهمنظور سوءاستفاده از چندین آسیبپذیری حیاتی در Exchange به خدمت گرفته باشند.

ProxyLogon مجموعه آسیبپذیریهایی در سرویسدهنده ایمیل MS Exchange است که Microsoft در ۱۲ اسفند اصلاحیههای اضطراری برای ترمیم آنها منتشر کرد. از زمان انتشار اصلاحیهها و افشای جزئیات آن، هکرهای مستقل و گردانندگان APT متعددی، ProxyLogon را به فهرست تکنیکهای نفوذ خود اضافه کردهاند.

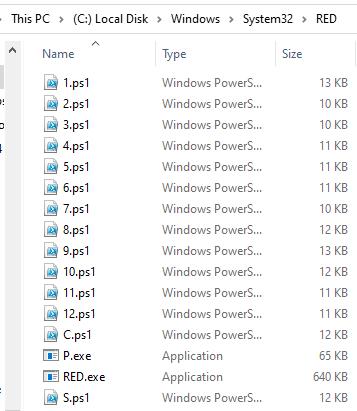

Red Epsilon به زبان Golang یا همان Go نوشته شده و با استفاده از مجموعهای از اسکریپتهای منحصربهفرد PowerShell اقدامات زیر را انجام میدهد:

- ازکارانداختن پروسهها و سرویسهای مرتبط با ابزارهای امنیتی، پایگاههای داده، برنامههای مدیریت نسخههای پشتیبان، مجموعه نرمافزاری Office و برنامههای مدیریت ایمیل

- حذف اطلاعات مربوط به Volume Shadow Copies

- سرقت فایل Security Account Manager – بهاختصار SAM – که شامل درهم ساز رمزهای عبور است

- حذف سوابق رویدادها در Windows

- غیرفعالکردن Windows Defender

- حذف ابزارهای امنیتی با هر یک از برندهای Sophos، Trend Micro، Cylance، MalwareBytes، Sentinel One، Vipre و Webroot

- گسترده کردن سطح دسترسی بر روی دستگاه

نام اکثر اسکریپتهای مذکور عددی بین ۱ تا ۱۲ است. اما نام برخی از آنها نیز شامل تنها یک کاراکتر الفبایی است. به نظر میرسد یکی از آنها با نام c.ps۱ رونوشتی از ابزار تست نفوذ Copy-VSS است.

پس از رخنه به شبکه، مهاجمان تلاش میکنند تا از طریق پودمان RDP به دستگاههای دیگر دسترسی یافته و با بهکارگیری Windows Management Instrumentation، ابزارها و اسکریپتهای موردنظر خود و در نهایت باجافزار Red Epsilon را بر روی آنها اجرا کنند.

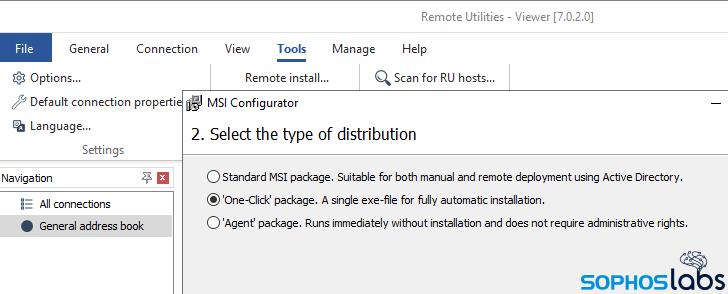

بررسی محققان Sophos نشان میدهد که مهاجمان از یک ابزار تجاری با نام Remote Utilities نیز برای برقراری ارتباطات از راه دور در کنار Tor Browser استفاده میکنند. با این رویکرد حتی در صورت مسدود شدن نقطه رخنه اولیه همچنان یک درگاه باز باقی خواهد ماند.

همچنینRed Epsilon از Godirwalk جهت پویش دیسک و معرفی مسیرها به پروسههای فرزند و در ادامه رمزگذاری مستقل زیر پوشهها استفاده میکند. به همین خاطر تا خاتمه کار، رونوشتهای متعددی از پروسههای باجافزار بر روی دستگاه اجرا میشوند.

این باجافزار به فایلهای رمزگذاری شده پسوند epsilonred را الصاق میکند. ضمن آن که برخلاف بسیاری از باجافزارها که برای جلوگیری از اشکال در فرایند بالا آمدن دستگاه، از رمزگذاری فایلهای با پسوند EXE و DLL پرهیز میکنند،Red Epsilon این فایلها را نیز مورد دستدرازی قرار میدهد.

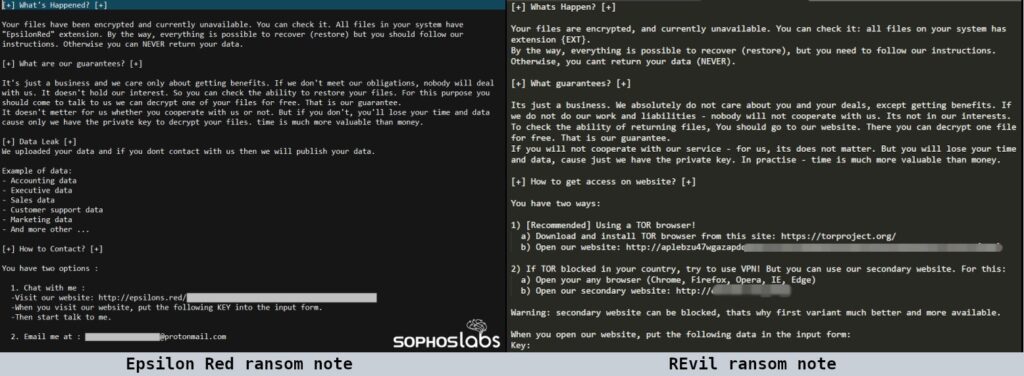

مشابه سایر باجافزارها،Red Epsilon نیز در پوشه پردازش شده، فایل موسوم به اطلاعیه باجگیری (Ransom Note) که متن آن از اطلاعیه باجگیری REvil الگوبرداری شدهاست را کپی میکند.

باوجود جدید بودن این باجافزار، تاکنون شرکتهای مختلفی هدف آن قرار گرفتهاند.

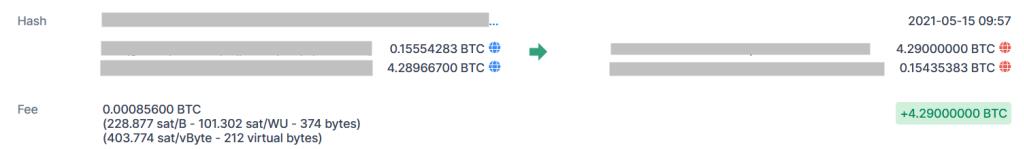

تحقیقات Sophos نشان میدهد که حداقل یکی از قربانیان در تاریخ ۲۵ اردیبهشت مبلغ ۴,۲۸ بیتکوین را به گردانندگان این باجافزار پرداخت کرده است.

Sophos معتقد است که حداقل این نسخه از Red Epsilon، محصول برنامهنویسان حرفهای نیست؛ بهخصوص آن که بهجز رمزگذاری، قابلیتهای بسیار محدودی در آن به چشم میخورد. اما درهرصورت اجرای موفق آن در هر شبکهای میتواند موجب رمزگذاری بدون محدودیت فایلها و در نهایت بهروز اختلالات جدی شود.

مشروح گزارش Sophos در لینک زیر قابل مطالعه است:

https://news.sophos.com/en-us/۲۰۲۱/۰۵/۲۸/epsilonred/

نشانههای آلودگی این باجافزار نیز در لینک زیر در دسترس قرار گرفته است:

https://github.com/sophoslabs/IoCs/blob/master/Ransomware-EpsilonRed.csv

منبع:

دیدگاه شما