کیونپ (QNAP Systems, Inc) با انتشار بهروزرسانی، چند آسیبپذیری امنیتی “حیاتی” (Critical) را در محصولات ذخیره ساز تحت شبکه (NAS) ساخت این شرکت ترمیم کرده است.

به گزارش مرکز مدیریت راهبردی افتا: یکی از این آسیبپذیریها، ضعفی با شناسه CVE-۲۰۲۱-۲۸۷۹۹ است که از وجود اطلاعات اصالتسنجی پیشفرض (Hardcoded Credential) در HBS ۳ Hybrid Backup Sync ناشی میشود. مهاجم با استفاده از این اطلاعات قادر به در اختیار گرفتن و کنترل NAS خواهد بود.

این آسیبپذیری در نسخ زیر برطرف شده است:

QTS ۴,۵.۲: HBS ۳ Hybrid Backup Sync ۱۶.۰.۰۴۱۵+

QTS ۴,۳.۶: HBS ۳ Hybrid Backup Sync ۳.۰.۲۱۰۴۱۲+

QuTS hero h۴,۵.۱: HBS ۳ Hybrid Backup Sync ۱۶.۰.۰۴۱۹+

QuTScloud c۴,۵.۱~c۴.۵.۴: HBS ۳ Hybrid Backup Sync ۱۶.۰.۰۴۱۹+

از دیگر آسیبپذیریهای “حیاتی” ترمیم شده توسط کیونپ میتوان به موارد زیر اشاره کرد:

- CVE-۲۰۲۰-۲۵۰۹ که ضعفی از نوع “تزریق فرمان” در QTS و QuTS hero است.

- CVE-۲۰۲۰-۳۶۱۹۵ که ضعفی از نوع “تزریق SQL” در Multimedia Console و افزونه Media Streaming است.

سوءاستفاده از موارد مذکور دسترسی کامل به دستگاه NAS را برای مهاجم فراهم میکند.

کیونپ معتقد است نویسندگان باجافزار Qlocker با بهکارگیری آسیبپذیری CVE-۲۰۲۰-۳۶۱۹۵ در حال رمز کردن دادههای ذخیره شده بر روی تجهیزات NAS ساخت این شرکت هستند.

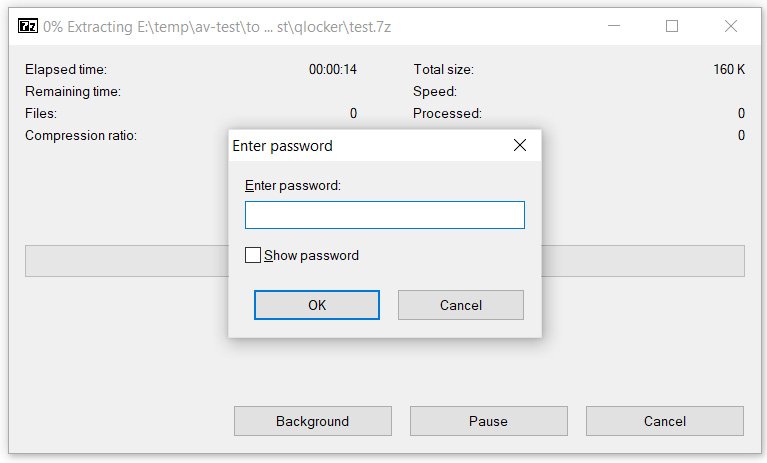

مهاجمان Qlocker پس از اتصال به NAS، اطلاعات را در قالب فایلهای ۷zip دارای رمز عبور (Password-protected Archive) فشرده میکنند؛ بنابراین برای دستیابی به فایل اصلی نیاز به رمز عبور صحیح خواهد بود. (شکل زیر)

انتشار Qlocker در روزهای اخیر افزایش چشمگیری داشته است.

پیشتر یکی از محققان از وجود باگی در Qlocker خبر داده بود که امکان بازگرداندن فایلها به حالت قبل را بدون نیاز به پرداخت باج میسر میکرد. اما به نظر میرسد که نویسندگان Qlocker این باگ را در نسخ بعدی برطرف کردهاند.

توصیهنامههای Qlocker در خصوص آسیبپذیریهای مذکور در لینکهای زیر قابل دریافت و مطالعه است:

https://www.qnap.com/en/security-advisory/QSA-۲۱-۱۳

https://www.qnap.com/de-de/security-advisory/qsa-۲۱-۰۵

https://www.qnap.com/de-de/security-advisory/qsa-۲۱-۱۱

در سالهای اخیر تجهیزات NAS ساخت شرکت کیونپ بهکرات هدف حملات سایبری از جمله حملات باجافزاری قرار گرفتهاند.

همچنین مطالعه مقاله فنی زیر برای مقاومسازی QNAP NAS بهتمامی راهبران این تجهیزات توصیه میشود:

https://www.qnap.com/en/how-to/faq/article/what-is-the-best-practice-for-enhancing-nas-security

منابع:

(با تشکر از شرکت مهندسی شبکه گستر برای همکاری در تهیه این گزارش)

دیدگاه شما