یک گروه باجافزاری جدید به نام LockFile، با سوءاستفاده از ضعفهای امنیتی ProxyShell، به سرورهای آسیبپذیر Exchange و رمزگذاری دستگاههای Windows در سطح دامنه اقدام میکنند.

به گزارش مرکز مدیریت راهبردی افتا، سوءاستفاده از این آسیبپذیریها، مهاجم را قادر به اجرای کد از راه دور، بدون نیاز به هرگونه اصالتسنجی بر روی سرورهای Exchange میکند.

جزئیات این سه آسیبپذیری توسط یک محقق امنیتی در جریان مسابقات هک Pwn۲Own در آوریل ۲۰۲۱ افشا شد.

ProxyShell عنوانی است که به مجموعه سه آسیبپذیری زیر اطلاق میشود:

- CVE-۲۰۲۱-۳۴۴۷۳ که ضعفی از نوع “اجرای کد از راه دور” (Remote Code Execution – بهاختصار RCE) است و در ۲۲ تیر ۱۴۰۰ توسط مایکروسافت وصله شد.

- CVE-۲۰۲۱-۳۴۵۲۳ که ضعفی از نوع “افزایش سطح دسترسی” (Elevation of Privilege) است. این آسیبپذیری نیز در ۲۲ تیر ۱۴۰۰ توسط مایکروسافت وصله شد.

- CVE-۲۰۲۱-۳۱۲۰۷ که ضعفی از نوع “عبور از سد کنترلهای امنیتی” (Security Feature Bypass) است و در ۲۱ اردیبهشت ۱۴۰۰ توسط مایکروسافت وصله شد.

بهتازگی گزارش شده است که مهاجمان به دنبال پویش و شناسایی سرورهای Exchange آسیبپذیر به ProxyShell و سپس آلودهسازی آنها به بدافزارهای مخرب هستند. پس از سوءاستفاده از یک سرور Exchange، مهاجمان به دریافت و بارگذاری کدهای موسوم به Web Shell که میتوانند برای بارگذاری و اجرای برنامههای دیگر استفاده شوند، اقدام میکنند. بنا بر اظهارات یکی از محققان آسیبپذیری، از Web Shell برای نصب یک درب پشتی NET. استفاده میشود که در آن زمان بررسی او به دریافت یک کد غیرمخرب اقدام میکرده است.

اکنون محققان امنیتی اعلام کردهاند که باجافزار جدیدی به نام LockFile از آسیبپذیریهای ProxyShell در سرورهای Exchange و آسیبپذیریهای PetitPotam در Windows برای تسخیر دامنههای Windows و رمزگذاری دستگاهها سوءاستفاده میکنند.

پس از تسخیر شبکه، مهاجمان ابتدا با استفاده از آسیبپذیریهای ProxyShell به سرور اصلی Exchange دسترسی یافته و با سوءاستفاده از ضعف امنیتی PetitPotam کنترل سرور Domain Controller و سپس کنترل کل دامنه Windows را در اختیار میگیرند. با این اقدام، انتشار باجافزار بر روی کلیه دستگاهها و در کل شبکه بهراحتی ممکن خواهد بود.

در حال حاضر، اطلاعات دیگری در مورد نحوه اجرای حملات باجافزار جدید LockFile ارائه نشده است.

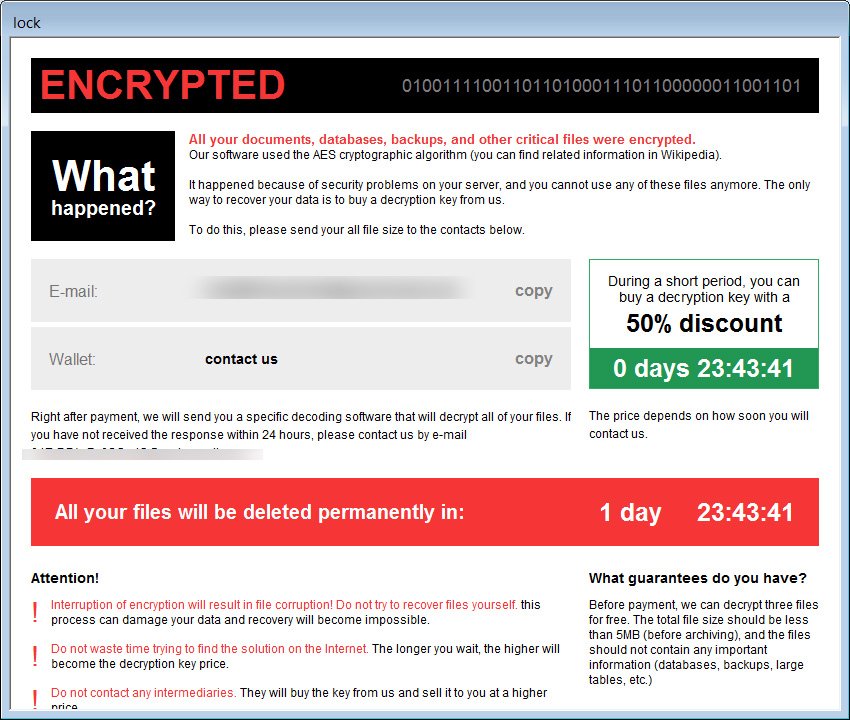

هنگامی که این باجافزار برای اولینبار در ماه تیر منتشر شد، در اطلاعیه باجگیری (Ransom Note) آن همانطور که در زیر مشاهده میشود، به نام یا عنوان خاصی اشاره نشده بود. درعینحال فایل اطلاعیه باجگیری “LOCKFILE-README.hta” نامگذاری شده بود.

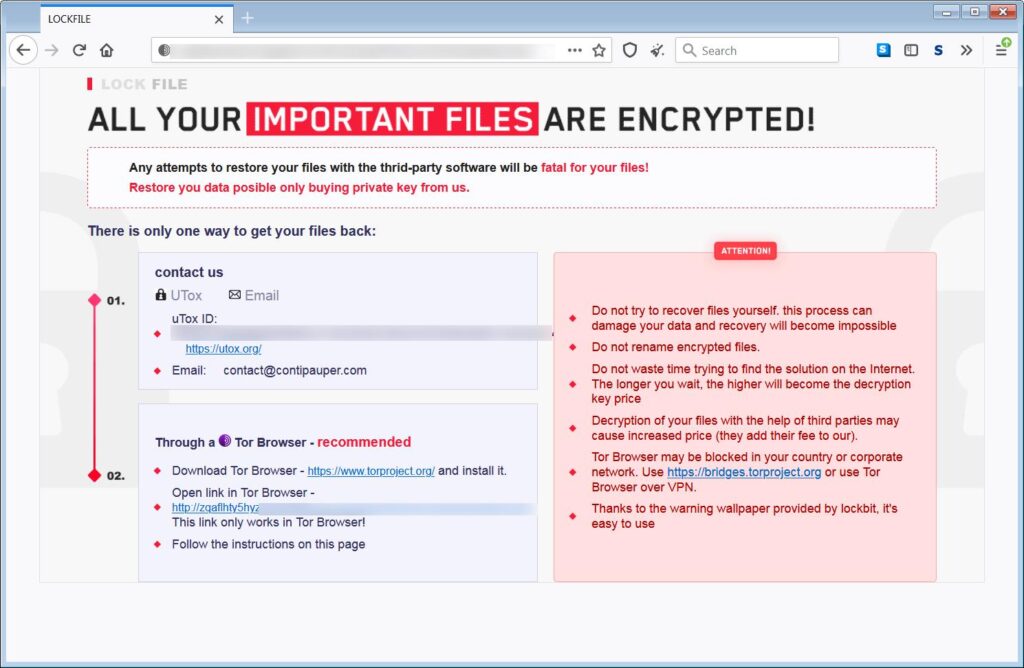

اما به تازگی بر اساس برخی گزارشها، در اطلاعیههای باجگیری جدید، همانطور که در زیر نشاندادهشده است از عنوان LockFile نامبردهشده است.

قالب نامگذاری آنها نیز به صورت زیر تغییر کرده است:[victim_name]-LOCKFILE-README.htaنشانی ایمیل درج شده در اطلاعیه contact@contipauper.com است که در نگاه اول از ارتباط آن با باجافزار Conti حکایت دارد.

درحالیکه قالب و ظاهر رنگی اطلاعیه باجگیری LockFile و Conti مشابه یکدیگر است، اما باتوجهبه روشهای ارتباطی و جملهبندی متفاوت آنها به نظر نمیرسد که ارتباطی بین این دو باجافزار وجود داشته باشد.

هنگام رمزگذاری فایلها، باجافزار پسوند lockfile. را به نام فایلهای رمزگذاری شده اضافه میکند. به گفته محققان فرایند رمزگذاری این باجافزار بهشدت منابع سیستم را به کار میگیرد که این موضوع موجب کندی بیش از حد دستگاه میشود.

اطمینان از نصب اصلاحیههای امنیتی مرتبط با آسیبپذیریهای ProxyShell و مجموعه اصلاحیههای ماه میلادی آگوست که ضعف CVE-۲۰۲۱-۳۶۹۴۲ در ارتباط با تکنیک حمله PetitPotam NTLM Relay توسط آن ترمیم شد به همراه توجه به راهکارهای اشاره شده در مقالات زیر بهتمامی راهبران توصیه میشود:

https://msrc.microsoft.com/update-guide/vulnerability/ADV۲۱۰۰۰۳

https://support.microsoft.com/en-us/topic/kb۵۰۰۵۴۱۳-mitigating-ntlm-relay-attacks-on-active-directory-certificate-services-ad-cs-۳۶۱۲b۷۷۳-۴۰۴۳-۴aa۹-b۲۳d-b۸۷۹۱۰cd۳۴۲۹

تهیه نسخه پشتیبان بهویژه از سامانهها و سرورهای حساس و با عملکرد کلیدی نظیر Exchange نیز باید همواره مدنظر راهبران قرار داشته باشد.

منابع:

https://www.bleepingcomputer.com/news/security/microsoft-exchange-servers-being-hacked-by-new-lockfile-ransomware

https://www.bleepingcomputer.com/news/security/lockfile-ransomware-uses-petitpotam-attack-to-hijack-windows-domains

https://symantec-enterprise-blogs.security.com/blogs/threat-intelligence/lockfile-ransomware-new-petitpotam-windows

https://afta.gov.ir/portal/home/?news/۲۳۵۰۴۶/۲۳۷۲۶۶/۲۴۴۳۴۳/

دیدگاه شما