بر اساس گزارشهای شرکت Microsoft و مؤسسه Citizen Lab در تاریخ ۲۴ تیرماه ۱۴۰۰، یک بدافزار ساخت یکی از شرکتهای رژیم اشغالگر قدس Candiru با سوءاستفاده از دو آسیبپذیری روز – صفر جدید Windows در حال آلودهسازی دستگاه قربانیان به بدافزار DevilsTongue است.

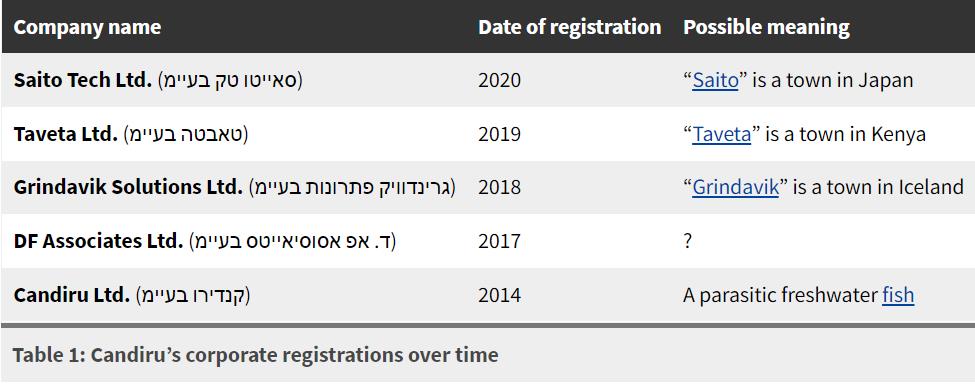

Candiru شرکتی با فعالیتهای مخفی است که دفتر آن در فلسطین اشغالی قرار دارد. نام این شرکت در سالهای گذشته بصورت مکرر تغییر داده شده است.

به گفته Citizen Lab، این شرکت ابزارهای جاسوسی سایبری ساخت خود را فقط به دولتها و نهادهای وابسته به خود در کشورهای مختلف میفروشد و این ابزارها قادر به جاسوسی از تلفنهای همراه دارای سیستمعاملهای iOS و Android، کامپیوترهای مجهز به سیستمعاملهای OSX و Windows و حسابهای کاربری در بسترهای رایانش ابری هستند.

این ابزارهای جاسوسی یا بهعبارتدیگر سلاحهای سایبری به مشتریان این شرکت امکان میدهند تا با نفوذ به کامپیوترها، تلفنهای همراه، زیرساختهای شبکه و بهطورکلی هر دستگاه متصل به اینترنت متعلق به اهداف خود، کنترل آنها را در اختیار گرفته و در ادامه عملیات موردنظر خود را به اجرا درآورند.

تحقیقات Microsoft در خصوص DevilsTongue پس از آن آغاز شد که Citizen Lab نمونه بدافزارهایی را که بر روی دستگاه یکی از قربانیان شناسایی کرده بود به اشتراک گذاشت. این نمونه بدافزارها از دو آسیبپذیری CVE-۲۰۲۱-۳۱۹۷۹ و CVE-۲۰۲۱-۳۳۷۷۱ که هر دو در ماه ژوئیه توسط Microsoft ترمیم شدند، سوءاستفاده میکردند.

محققان Microsoft حداقل ۱۰۰ قربانی DevilsTongue را در کشورهای مختلف از جمله ایران شناسایی کردهاند.

در حملات اخیر، مهاجمان با سوءاستفاده از زنجیرهای از اکسپلویتها اقدام به آلودهسازی دستگاه قربانی به DevilsTongue میکنند.

DevilsTongue مهاجمان را قادر به جمعآوری و سرقت فایلهای قربانیان و رمزگشایی و سرقت پیامهای برخی پیامرسانها، سرقت کوکیها و رمزهای عبور ذخیره شده از LSASS و مرورگرهای رایج میسازند.

همچنین با بهکارگیری کوکیهای ذخیره شده بر روی دستگاه قربانی اطلاعات حساس و تصاویر تبادل شده در سایتهایی همچون موارد زیر را استخراج میکند:

- Gmail

- Yahoo

- Mail.ru

- Odnoklassniki

- Vkontakte

از همه بدتر این که در برخی از این سایتها، DevilsTongue قادر به ارسال هر نوع پیام از طرف قربانی به هر فردی است که پیشتر قربانی پیامی به او ارسال کرده است. بدین ترتیب مهاجمان میتوانند با استفاده از این قابلیت، پیام حاوی لینک یا پیوست مخرب را به افراد بیشتری ارسال کنند. به دلیل شناخت دریافتکنندگان از فرستنده و اعتماد به او، احتمال به دام افتادن آنها در کلیک بر روی لینک افزایش مییابد.

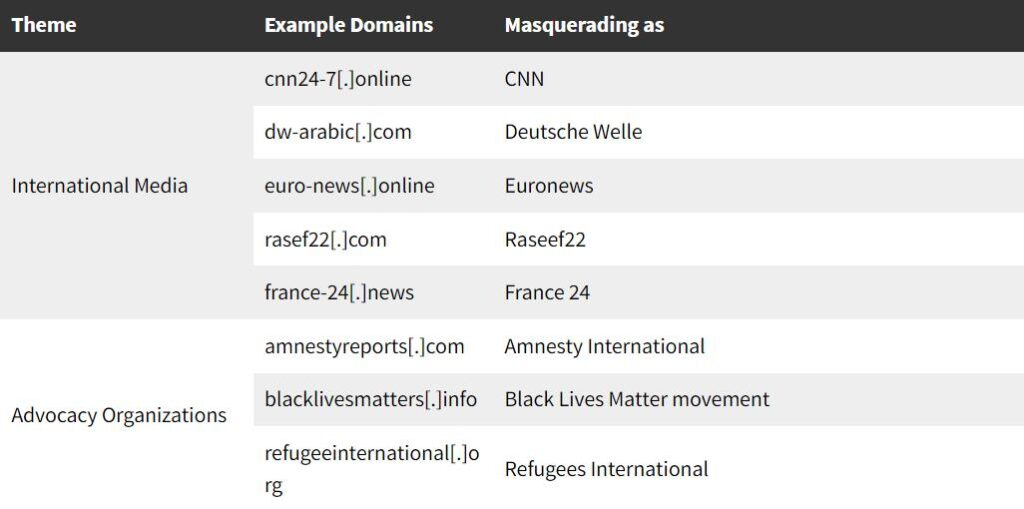

همچنین، در اکثر مواقع در انتشار تهدیدات Candiru از تکنیکهای مهندسی اجتماعی بهره گرفته میشود. برای مثال Citizen Lab بیش از ۷۵۰ سایت مرتبط با زیرساخت Candiru را کشف کرده است. به گفته محققان، طراحی و نامگذاری بسیاری از این دامنهها تداعیکننده دامنه رسانههای بینالمللی، شرکتهای معروف، شبکههای اجتماعی و نهادهای مدنی است که نمونههایی از آنها در تصویر زیر قابلمشاهده است.

در یکی از موارد مهاجمان از دامنه جعلی tehrantimes [.]org برای به دام انداختن قربانیان بهره گرفته بودند. این در حالی است که نشانی صحیح و واقعی روزنامه تهران تایمز، tehrantimes.com است.

یا در نمونهای دیگر، مهاجمان فایلی آلوده به ماکروی مخرب که تنها حاوی تصویر زیر بوده است را به هدف خود ارسال کرده بودند.

متخصصان امنیتی مرکز مدیریت راهبردی افتا اشاره میکنند اطمینان از اعمال کامل اصلاحیههای امنیتی، بهکارگیری ضدویروس بهروز و توجه و حساسیت بالا در هنگام بازکردن پیامها و ایمیلها از جمله اقدامات مؤثر در ایمن ماندن از گزند این نوع تهدیدات مخرب است.

جزئیات بیشتر در خصوص DevilsTongue و نشانههای آلودگی (IOC) در لینکهای زیر قابل مطالعه است:

https://www.microsoft.com/security/blog/۲۰۲۱/۰۷/۱۵/protecting-customers-from-a-private-sector-offensive-actor-using-۰-day-exploits-and-devilstongue-malware/

https://citizenlab.ca/۲۰۲۱/۰۷/hooking-candiru-another-mercenary-spyware-vendor-comes-into-focus

منابع:

https://www.bleepingcomputer.com/news/security/microsoft-israeli-firm-used-windows-zero-days-to-deploy-spyware

https://blogs.microsoft.com/on-the-issues/۲۰۲۱/۰۷/۱۵/cyberweapons-cybersecurity-sourgum-malware

دیدگاه شما